産総研への不正アクセス、職員ID約8000件でPW試行 - 平日夕方から深夜に活動

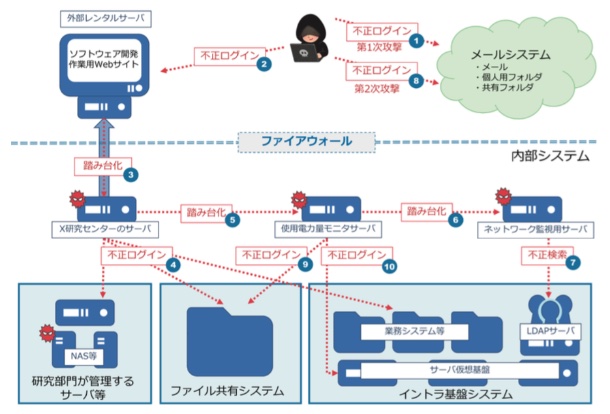

具体的に見ると、メールシステムに対する攻撃は2段階で実施されている。

10月27日から年末にかけて行われた攻撃では、パスワードを調査。当初攻撃者はIDとパスワードを調べていたが、攻撃者が何らかの方法で全アカウントのID約8000件を入手。11月からはこれらIDを用いてパスワードの試行が行われた。さらに1月23日以降は、職員が認証に用いるLADAPサーバに対して検索を行っていた。

また内部システムに対しては、外部のレンタルサーバ上に設置していた研究に用いるソフトウェア開発作業用のウェブサイト経由で内部システムにあった仮想マシンである内部研究用サーバのOSを遠隔操作し、マルウェアへ感染させて踏み台として悪用。

踏み台となったサーバより管理用ネットワーク内のサーバに接続し、同サーバ経由でイントラネットの基板システムにおける職員のアカウント情報を窃取していたという。

不正アクセスの詳細な流れ(画像:産総研)

(Security NEXT - 2018/07/23 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

クラファン支援者情報が流出の可能性 - 横浜DeNAベイスターズ

メルアカに不正アクセス、総当り攻撃受け - エスペック

インスタアカが乗っ取り被害、復旧後も不正アクセス - 南知多町観光協会

VPNに不正アクセス、サーバも侵害被害 - アルプスアルパイン

ファイル転送サーバに不正アクセス、個人情報流出か - 沖縄総合事務局

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

業務用チャットアカウントに不正アクセス - 東京計器

カーインテリア通販サイトに不正アクセス - 個人情報流出の可能性

システム管理用GitHubアカに不正アクセス、内部処理の痕跡も - CAMPFIRE

学生の複数アカウントに海外から不正アクセス - 千葉大