総務省、「Shodan」同等の調査システムを構築 - 国内IPアドレス6%が応答

総務省は、インターネット機器のスキャンシステムを独自に構築し、同システムを通じて一般利用者向けIoT機器におけるポートの開放状況などについて調査を実施した。

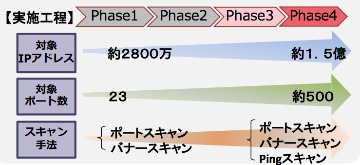

調査対象のIPアドレスとポート。調査対象やネットワークへの影響を踏まえ、段階的に拡大したという(図:総務省)

ICT-ISACと横浜国立大学などが協力し、家庭用ルータや防犯カメラなど一般家庭用機器などの脆弱性が含まれる機器を発見することを目的に、オープンソースをベースに機能追加などを図った独自のネットワークスキャンシステムを構築。2017年9月から2018年3月にかけて調査を実施した。

調査対象は、日本国内のグローバルIPアドレス約1億5000万件。TCPにおける約500ポートに対し、ポートスキャンやバナースキャン、Pingによる応答状況など、稼働するサービスの状況を調べた。

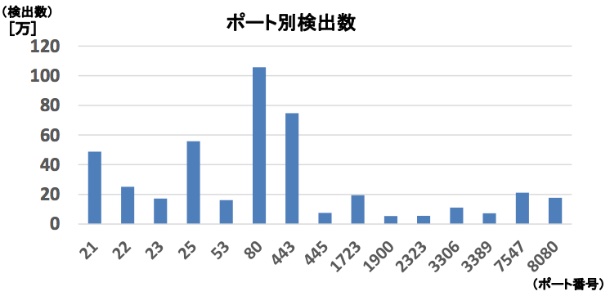

ポートスキャンを実施したところ、ウェブサービスで利用される「TCP 80番ポート」や「同443番ポート」をはじめ、SMTPで利用する「同25番ポート」、telnetの「同23番ポート」、DNSの「同53番ポート」など、多様なサービスが稼働していることが観測された。

80番ポートに関しては、100万件以上が応答。またバナー情報を分析することにより、一部では機種を特定できたほか、メーカーや機器のカテゴリーなど機種の特定につながる情報なども得られることを確認したという。

解放されていたポートの検出件数(グラフ:総務省)

(Security NEXT - 2018/07/03 )

![]() ツイート

ツイート

PR

関連記事

外部から見える脆弱性や闇ウェブ情報など監視するサービス

米当局、悪用リストから脆弱性1件を除外 - PoC機能せず、CVEは廃番

2月3日ごろより「VMware ESXi」のランサム被害急増- 国内でも発生か

国内で約8000台の「FortiOS」管理者ログイン画面が丸見え - 標的となるおそれ

「Apache HTTP Server」のゼロデイ脆弱性、国内でも攻撃を観測

QNAP製NAS狙うランサムウェアの被害が拡大傾向 - 利用者は注意を

脆弱な「GlobalProtect VPN」、国内で400台以上が稼働か - 悪用開始前に対応を

管理が不十分なサーバやネットワーク機器を洗い出すサービス - マクニカネット

国内設置ルータを踏み台とした攻撃パケットの増加を観測 - JPCERT/CC

「VMware vCenter Server」の深刻な脆弱性 - 悪用リスク上昇