5358番ポートへのアクセスが増加、「Mirai」と異なるIoTボットネットか

警察庁は、TCP 5358番ポートに対するアクセスが1月下旬より増加しているとして注意喚起を行った。マルウェアへ感染したIoT機器が発信元とみられている。

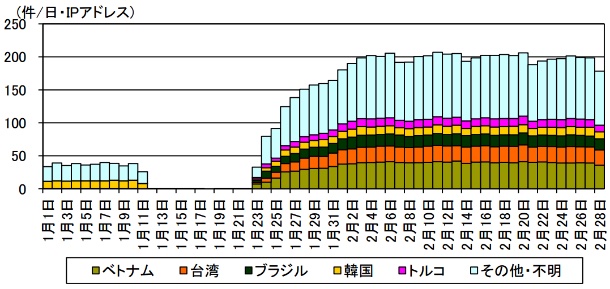

TCP 5358番ポートに対するアクセスの推移(グラフ:警察庁)

同庁によれば、観測システムにおいて1月23日ごろよりTCP 5358番ポートに対するアクセスが増加しているという。発信元のIPアドレスを見ると、ベトナムや台湾、ブラジル、韓国、トルコなどが中心。発信元の52%が、telnetで利用するTCP 23番ポートに対してもアクセスを行っていた。

同庁が発信元IPについてブラウザで接続すると、いずれもネットワークカメラやルータなどネットワーク機器のログイン画面が表示される状態で、IoT機器がマルウェアへ感染し、攻撃の踏み台に利用されていると同庁では分析。

IoT機器へ感染するマルウェアとしては「Mirai」が有名だが、今回観測したアクセスでは、TCPシーケンス番号と宛先IPアドレスが一致する「Mirai」の特徴とは異なり、別のマルウェアが感染している可能性があるという。

(Security NEXT - 2017/03/22 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

日本とシンガポール、IoT製品セキュラベル制度で相互承認

日英、IoT製品セキュラベル制度「JC-STAR」「PSTI法」で相互承認

IoTゲートウェイ「OpenBlocks」に脆弱性 - 修正版が公開

「Apache StreamPipes」に権限昇格の脆弱性 - 修正版が公開

「セキュキャンコネクト」開催 - 分野を超えた専門性を備えた人材を育成

IoT製品のセキュリティ基準で国際連携 - 11カ国が共同声明

CrowdStrikeのWindows向け「Falconセンサー」に複数脆弱性

「Apache IoTDB」にDoS脆弱性 - 修正版へ更新を

「情報セキュリティ白書2025」PDF版を先行公開 - 書籍は9月30日発売

先週注目された記事(2025年8月31日〜2025年9月6日)