上位版「Emdivi」登場 - マルウェアによる不正通信は1カ月で3倍以上に

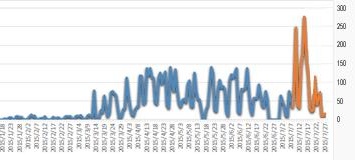

6月に入り、日本年金機構をはじめ、国内組織のマルウェア感染被害が次々と明らかになったが、7月に入りさらに感染が拡大している。ウェブサイト経由の感染が原因と見られ、マルウェアによる不正通信の発信元となったIPアドレスは、1カ月で1000件の大台を突破したという。

C&Cサーバへ通信を試みたIPアドレスの件数推移(グラフ:カスペルスキー)

カスペルスキーが、攻撃キャンペーン「Blue Termite」の観測状況を明らかにしたもの。「Blue Termite」は、国内組織を対象としたAPT攻撃。海外に設置されることが多いコマンド&コントロール(C&C)サーバが国内に設置されている点などからも、国内組織に対象を絞った攻撃だと見られている。

同社によれば、その後も「Blue Termite」の活動は鈍るどころか、ますます活発な動きを見せているという。そのひとつが感染経路の拡大。従来はメールにより感染を広げていたが、ウェブサイトの改ざんによるドライブバイダウンロード攻撃の展開を開始したという。

イタリアのセキュリティベンダーであるHacking Teamから脆弱性情報が漏洩。7月以降は、改ざんされた複数の国内正規サイトがドライブバイダウンロード攻撃の踏み台となった。なかでも「Adobe Flash Player」の脆弱性「CVE-2015-5119」が悪用されたDBD攻撃の一部は、「Blue Termite」の一環だったと見られている。

同社は、同攻撃と従来攻撃の関連性を示す証拠のひとつとして、DBD攻撃でダウンロードされるファイルに「Emdivi」の亜種である「Emdivi t17」が含まれていた点を指摘。

同社ではこれまで、「Emdivi」が「Blue Termite」以外の攻撃キャンペーンに利用されたケースを確認していないとし、さらに従来の攻撃で利用されたC&Cサーバが、今回も利用されていたことを理由に挙げている。

(Security NEXT - 2015/08/24 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

「Android」向けパッチで脆弱性116件に対応 - 一部で悪用の兆候

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

AppleやGladinet製品の脆弱性悪用に注意喚起 - 米当局

「iOS」にアップデート - 「WebKit」のゼロデイ脆弱性2件など修正

「macOS Tahoe 26.2」で脆弱性47件を修正 - 「Safari」も更新