正規署名で検知回避する「SigLoader」 - VPN経由の標的型攻撃で悪用

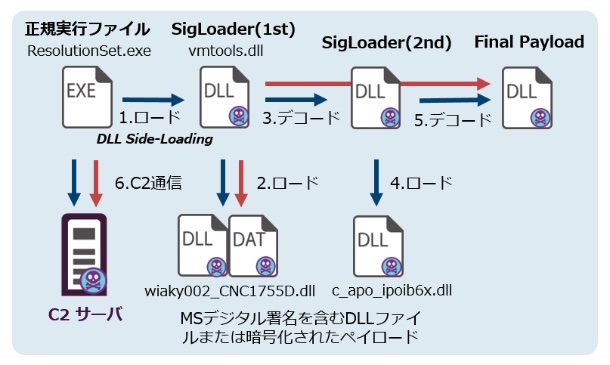

攻撃の流れを見ると、VMwareの正規実行ファイルを起動すると「DLLサイドローディング」により、「SigLoader」である「vmtools.dll」がロードされ、さらに悪意ある「wiaky002_CNC1755D.dll」を読み込む。

「wiaky002_CNC1755D.dll」には「Windows 10」で利用される「pkeyhelper.dll」のファイルメタ情報やPDBファイル情報が含まれ、同ファイルが改ざんされたものと見られる。ただし、今回のケースについては、コード署名の有効期限が2019年7月27日に失効していた。

また「wiaky002_CNC1755D.dll」の起動後に生成される「c_apo_ipoib6x.dll」についても「Windows 10」で利用される「wintrust.dll」を改ざんして作成されたものと見られ、正規のコード署名が含まれる。

攻撃における最終的なペイロードとしては、外部のコマンド&コントロールサーバと通信し、データを受信して実行する機能を備える「DelfsCake」「GreetCake」など3種類が確認された。これらペイロードがどのようなマルウェアを取得し、実行するかはわかっていない。分析を行ったラックでは情報収集を目的とした諜報活動の一環ではないかと見ている。

「SigLoader」による攻撃の流れ(図:ラック)

(Security NEXT - 2020/12/03 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ビデオ会議ツール「TrueConf」にゼロデイ攻撃 - アップデート機能に脆弱性

委託先の特許管理システムにマルウェア、情報流出の可能性 - 埼大

CMS脆弱性を突かれ改ざん被害、名古屋短大など複数サイトに影響

文理学部の掲示板サイトが改ざん、外部サイトに誘導 - 日大

過去に実施したイベントサイトのドメインを第三者が取得 - 愛媛県

教員アカウントがスパム送信の踏み台に - 鹿児島県立短大

サ終ゲーム公式サイトのドメインを第三者が取得 - DeNAが注意喚起

「VMware vSphere」環境狙う「BRICKSTORM」に新亜種 - 米加当局が注意喚起

ランサム被害で患者情報流出、診療には影響なし - 日本医科大学武蔵小杉病院

サポート詐欺で約2.5億円被害、PC遠隔操作から不正送金 - 信和