5カ月ぶりに「Emotet」が活動再開 - 感染拡大に警戒を

2019年後半に国内で被害が多発したマルウェア「Emotet」が、約5カ月ぶりに活動を再開した。

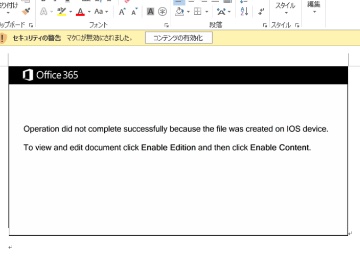

アラートに見せかけてマクロを有効化させ、マルウェアに感染させるdocファイル (画像:JPCERT/CC)

2020年2月以降、目立った活動が見られなかった「Emotet」だが、7月中旬にメールを利用した感染活動が再び観測されたことから、JPCERTコーディネーションセンターが注意喚起を行ったもの。

もともと「Emotet」は、不正送金マルウェアとして知られていたが、2019年後半に登場した亜種では、感染端末上で過去にやり取りされたメールなどのデータを窃取する機能を実装。

窃取したデータを悪用し、実在するメールの返信に見せかけてマルウェアを添付したメールを送りつけたことから、国内でも感染被害が相次いだ。

2020年2月に入り、目立った活動は見られなくなったが、約5カ月を経て活動を再開。複数のセキュリティベンダーが攻撃を確認している。

(Security NEXT - 2020/07/20 )

![]() ツイート

ツイート

PR

関連記事

先週注目された記事(2026年4月12日〜2026年4月18日)

感染確認ツール「EmoCheck」に脆弱性 - Emotet収束、利用停止を

ランサムウェア感染組織の平均被害金額は2386万円 - JNSA調査

2Qのセキュ相談、前四半期比約12%増 - 「偽警告」過去最多

ZyxelのNAS製品にゼロデイ脆弱性 - 悪用コードが闇市場に

J-CSIP、脅威情報22件を共有 - 海外関連会社への攻撃報告も

ゴールデンウィークに向けてセキュリティ体制の再確認を

1Qのセキュ相談、前四半期比1割増 - 「偽警告」が大きく増加

暗号資産取引所を狙うサイバー攻撃、「OneNoteファイル」を悪用

「EmoCheck v2.4.0」がリリース - 進化した「Emotet」に対応