標的型攻撃の72%が正規機能を悪用 - 「CSVファイル」悪用が1割強

また調査対象の母数は非公開としているが、組織の従業員などに送られた標的型攻撃メールでは、約7割が「イベントの開催案内」「プロジェクト参加応募用紙」「寄稿原稿の校正確認」などを偽装。業務と直接関係がある内容を含んでいた。

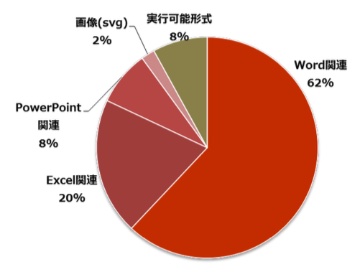

攻撃に用いられたファイル形式(グラフ:トレンドマイクロ)

のこる約3割については「ニュース」の送付などを偽装しており、直接業務とは関係があるとは断言できない内容だった。

ただし、汎用的な話題を用いているが、不特定多数へ送りつける「ばらまき型」であるとも言い切れないという。

さらに同社が解析依頼を受けた標的型攻撃メールの添付ファイルについて50サンプルを抽出、分析したところ、「Office関連ファイル」が90%にのぼった。具体的には、「RTF形式」を含む「Word関連ファイル」が62%と過半数にのぼり、「Excel関連ファイル」が20%、「PowerPoint関連ファイル」が8%だった。

従来暗号化されて送りつけられることが多かった実行ファイルは6%、ライブラリファイルのプリロードを利用するケースが2%と減少傾向が見られた。ファイルを送りつける際に用いられる圧縮形式は、「zip」や「rar」のほか、フリーウェアの「アタッシェケース」が用いられた事例を同社では確認しているという。

(Security NEXT - 2019/08/21 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

先週注目された記事(2025年10月26日〜2025年11月1日)

インシデントが2割強の増加 - 「EC-CUBE」改ざん被害も複数報告

韓国関連グループの標的型攻撃が継続 - GitHub悪用でマルウェア展開

先週注目された記事(2025年8月17日〜2025年8月23日)