「Linux」狙う新種マルウェア「SpeakUp」 - 多くの製品で検知すり抜け

攻撃キャンペーンでは、「ThinkPHP」の脆弱性「CVE-2018-20062」を悪用。「GETリクエスト」でコマンドインジェクションを実行し、「PHP」によるプログラムや、「Perl」で記載されたバックドアをアップロードするという。

さらに同じサブネット上や、あらたなIPアドレス空間に対して感染活動を展開し、リモートでコードが実行可能となる脆弱性を悪用。

具体的には、「JBoss」に明らかとなった脆弱性「CVE-2012-0874」「CVE-2010-1871」などの脆弱性や、「WebLogic」に関する脆弱性「CVE-2017-10271」「CVE-2018-2894」のほか、「Apache ActiveMQ」の脆弱性「CVE-2016-3088」や「Hadoop YARN」に対するエクスプロイトなども感染活動に利用している。

またPythonスクリプトを用いて事前に用意したリストにより、管理者画面へログインするためにブルートフォース攻撃なども行う機能を備えていた。

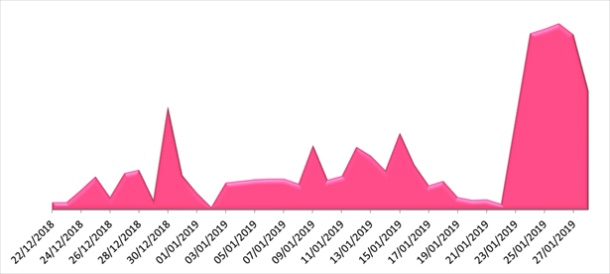

「SpeakUp」の検知推移(グラフ:Check Point)

(Security NEXT - 2019/02/06 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Chrome」最新版で脆弱性429件を修正 - クリティカルは22件

「Chrome 149」がリリース - セキュリティ情報は近日公開

米当局、脆弱性3件を悪用カタログに追加 - 早期対応求める

「Plesk」のLinux版に権限昇格の脆弱性 - 2月のリリースで修正済み

「Chrome」に151件の脆弱性 - 22件が「クリティカル」

Veeamのバックアップ復旧製品に脆弱性 - 修正版が公開

「GitHub Enterprise Server」にクリティカル脆弱性 - 修正版が公開

先週注目された記事(2026年5月17日〜2026年5月23日)

HPのLinux向け印刷ソフトに深刻な脆弱性 - アップデートを呼びかけ