「CSVファイル」用いた標的型攻撃、4月以降も - 複数攻撃手法を併用

「CSVファイル」は、「テキスト形式」であり、テキストエディタなどで開いた際、開いたアプリケーションなどに脆弱性がない限りは、内部に記載された命令が実行されることはない。しかし、「Excel」の導入環境下ではOSの関連付けのため、ダブルクリックした場合など、自動的に「Excel」で開かれる。

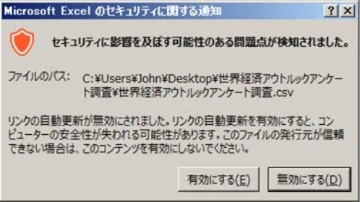

リンクの自動更新機能について許可を求めるアラート(画像:トレンドマイクロ)

「Excel」でファイルを開いた際、内部データの自動更新について許可を求めるアラートが表示される。

うっかり許可してしまうと内部のデータを表計算ソフトとして解釈。悪意ある命令などもそのまま実行されてしまうおそれがある。「テキストファイルは安全」との先入観を突いたソーシャルエンジニアリング攻撃の一種といえよう。

「CSVファイル」を用いた標的型攻撃は、サイバー情報共有イニシアティブ(J-CSIP)が、2018年第1四半期のレポートで報告した。一方、トレンドマイクロが「CSVファイル」を用いた攻撃を観測したのは、「ChessMaster」による4月の攻撃がはじめてとしており、同グループ以外で「CSVファイル」が用いられたケースは確認されていないという。

こうした状況を踏まえると、「CSVファイル」は、バラマキ型攻撃には現状用いられてはおらず、対象を絞った限定的な攻撃に利用されている様子が浮かび上がる。

また危険なのは「CSVファイル」にとどまらない。トレンドマイクロによれば、「ChessMaster」では、ほかに2種類のOfficeの正規機能を悪用しており、複数のファイル形式を攻撃に用いていた。

(Security NEXT - 2018/06/20 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

「Android」向けパッチで脆弱性116件に対応 - 一部で悪用の兆候

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

AppleやGladinet製品の脆弱性悪用に注意喚起 - 米当局

「iOS」にアップデート - 「WebKit」のゼロデイ脆弱性2件など修正

「macOS Tahoe 26.2」で脆弱性47件を修正 - 「Safari」も更新

「Android Framework」のゼロデイ脆弱性に注意喚起 - 米当局

「CODE BLUE 2025」まもなく開催 - CFP応募は前年比約1.6倍

Samsung製端末、ゼロデイ攻撃の標的に - 商用レベルスパイウェアを悪用か