複数ネットワーク機器に感染する「VPNFilter」が判明 - 少なくとも54カ国50万台に感染か

さらに「ステージ2」のプラグインとして導入される「ステージ3」では、ネットワークのトラフィックを取得し、ウェブの認証に使用されたアカウント情報を窃取。さらにSCADAで利用する「Modbusプロトコル」を監視したり、「Tor」により通信するためのモジュールが用意されていたという。

「VPNFilter」を解析したCisco Systemsは、攻撃対象となるネットワーク機器は、インターネットと直接接続されている上、機器上にマルウェア対策ソフトを導入することができないなど防御が難しいと指摘。

対策としては、持続的に感染が続かない「ステージ2」「ステージ3」を排除するため、工場出荷時のデフォルト状態にリセットすることや、最新のファームウェアを適用することを挙げている。

コマンドによって一部またはすべてを使用不可能にすることが可能で、同時に操作された場合、数十万規模でインターネット接続が遮断されるおそれがあるなど、影響は小さくなく、同社では対策を実施するよう注意を呼びかけている。

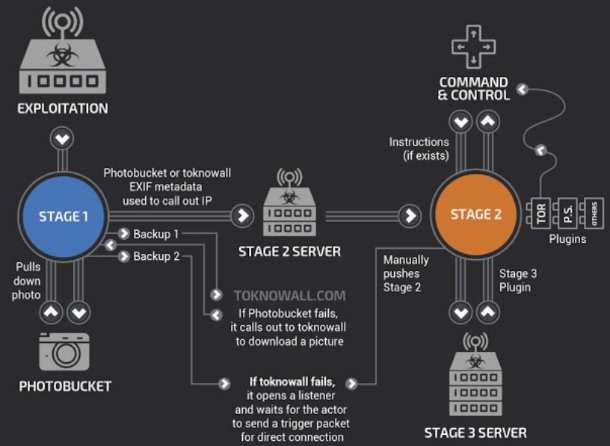

感染活動の流れ(図:Cisco)

(Security NEXT - 2018/05/24 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ビデオ会議ツール「TrueConf」にゼロデイ攻撃 - アップデート機能に脆弱性

「iPhone」狙う強力な攻撃キット「Coruna」 - 多数脆弱性を悪用、CVE未採番も

「VMware vSphere」環境狙う「BRICKSTORM」に新亜種 - 米加当局が注意喚起

仮想環境を狙うマルウェア「BRICKSTORM」 - 中国政府系攻撃者が悪用

Samsung製端末、ゼロデイ攻撃の標的に - 商用レベルスパイウェアを悪用か

韓国関連グループの標的型攻撃が継続 - GitHub悪用でマルウェア展開

「Ivanti EPMM」狙う脆弱性連鎖攻撃、米当局がマルウェアを解析

中国支援の攻撃グループ、世界規模で通信など重要インフラを攻撃

DBD攻撃で拡大、ランサムウェア「Interlock」に警戒を

中国系グループ、「Junos OS」を侵害か - 監視手薄な部分を標的