国内で「Mirai」の感染活動を継続的に観測 - セキュリティ機関が注意喚起

マルウェア「Mirai」亜種による感染活動が、11月ごろより国内において継続的に観測されているとして、関連機関が注意喚起を行っている。

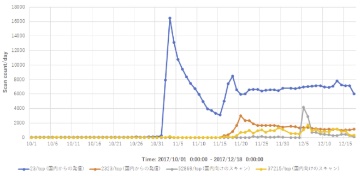

Mirai亜種によるスキャン(グラフ:JPCERT/CC)

JPCERTコーディネーションセンターによれば、同センターの観測システムにおいて、「Mirai」亜種の感染活動と見られるスキャンが、11月から12月にかけて確認されているもの。

情報通信研究機構(NICT)においても、10月31日ごろよりパケットの増加を観測。感染の拡大には、2014年に明らかとなったRealtekの「SDK」に存在するコマンドインジェクションの脆弱性「CVE-2014-8361」が悪用されていた。脆弱性が攻撃を受けると、Miraiに感染してDDoS攻撃の踏み台として悪用されるおそれがある。

(Security NEXT - 2017/12/19 )

![]() ツイート

ツイート

PR

関連記事

SMTPサーバで設定不備、約17万件のスパム送信 - 奈良女大

図書館サーバからスパム送信、更新時の未承認設定変更が影響 - 岡山県

組織の「ネット玄関口」狙う攻撃に注意 - 可視化や脆弱性対策の徹底を

メルアカに不正アクセス、スパムの踏み台に - 鹿児島市の総合病院

従業員メールアカウントがスパムの踏み台に - 河合楽器グループ会社

フィリピン食品通販サイトのInstagramアカウントが乗っ取り被害

【特別企画】診断項目数だけでは選べない!? 知っておきたい「脆弱性診断サービス」選びのコツ

DDoS攻撃に注意喚起、発生を前提に対策を - 政府

職員のアカウント2件がスパム送信の踏み台に - 東京経済大

学内メルアカに不正アクセス、迷惑メール送信が発生 - 学女大