標的型攻撃で狙われる「Active Directory」保護の対策資料 - 優先順位踏まえ具体的に解説

「Active Directory」は、組織内の端末やユーザーを集中的に管理でき、便利な反面、組織内部の機密情報などを狙う高度な攻撃において狙われることも多く、特に2015年度は同センターにおいても、例年以上に被害報告が寄せられた。

資料について説明した松田氏(画面左)と藤本氏(同右)

「運用上サーバを停止できない」といった事情や、内部ネットワークで運営しており、攻撃に晒されるリスクが少ないとの誤解から、脆弱性を修正せず、脆弱な状態のまま運用しているケースも少なくないという。

脆弱性を悪用されたり、マルウェアへ感染した端末などを踏み台に攻撃を受けた場合など、「Active Directory」のドメイン管理者権限を奪われた場合、ドメインに対するあらゆる操作が可能となり、不正なチケットの発行、アカウントの作成、タスクの登録など、不正行為が行われるおそれがある。

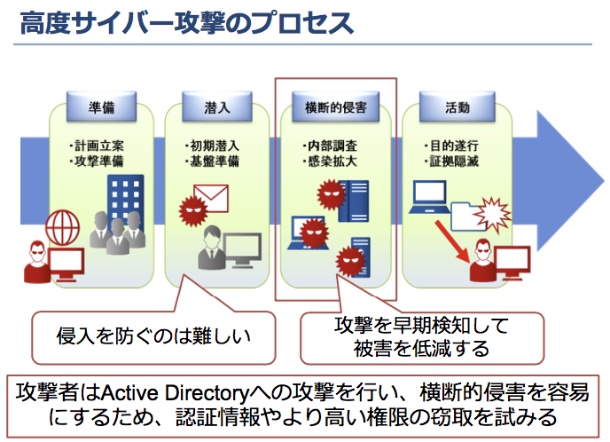

同センターの早期警戒グループで情報セキュリティアナリストを務める松田亘氏は、高度なサイバー攻撃において、侵入そのものを防ぐのは難しく、目的遂行後や証拠隠滅を行う段階で気が付いても手遅れであると指摘。

攻撃者がネットワーク内部で調査や感染の拡大を広げる横断的な侵害を行う段階で攻撃を検知し、対策を講じる必要があるとし、攻撃者が狙う「Active Directory」で攻撃を検知したり、セキュリティ対策を講じる重要性を強調した。

高度サイバー攻撃のプロセス(図:JPCERT/CC)

(Security NEXT - 2017/03/14 )

![]() ツイート

ツイート

PR

関連記事

MS、3月の月例パッチを公開 - 脆弱性79件に対処

ZohoのAD管理支援ツールに脆弱性 - アップデートで修正

「Windows 10」サポート終了 - 重要度が高い更新は「ESU」で継続提供

Doxense製プリントサーバ管理ソフト「Watchdoc」に深刻な脆弱性

「Citrix Bleed 2」への懸念広がる - 提供元は「悪用未確認」強調

「Netwrix Directory Manager」に深刻な脆弱性 - 早急に対応を

2月のMS月例パッチがリリース - ゼロデイ含む複数脆弱性を解消

Splunkが提供する「SOAR」や「AD」の連携ソフトに脆弱性

2025年最初のMS月例パッチ - ゼロデイ脆弱性など158件を修正

中国関与が疑われる「MirrorFace」の攻撃に注意喚起 - 警察庁