「BIND 9」に複数の深刻な「脆弱性」 - 異常終了するおそれ

「BIND 9」がサービス停止に陥る深刻な脆弱性が複数判明した。多くの利用者に影響を及ぼすとしており、Internet Systems Consortium(ISC)や関係機関では対応を呼びかけている。

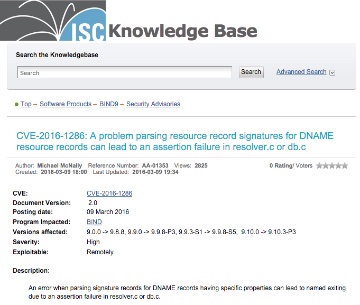

ISCが公表した「CVE-2016-1286」の詳細

今回明らかとなった「CVE-2016-1286」は、DNSSEC検証における署名レコードの処理に問題があり、リモートよりDoS攻撃が可能となる脆弱性。攻撃を受けた場合、クラッシュしてサービスが停止するおそれがある。

深刻度は「高」で、DNSSECを利用していない場合も影響があり、DNSSEC検証の無効化なども回避策とならないため注意が必要だという。

また上記以外にも、権威DNSサーバ、キャッシュDNSサーバのいずれも影響を受けるサービス拒否の脆弱性「CVE-2016-1285」や、DNS Cookieに関する脆弱性「CVE-2016-2088」など深刻度が「高」の脆弱性が明らかとなった。

ISCでは、脆弱性を解消した「同9.10.3-P4」「同9.9.8-P4」を公開。ISCや関係機関では、すみやかにアップデートを実施するよう利用者へ注意喚起を行っている。

(Security NEXT - 2016/03/10 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Unbound」に深刻な脆弱性 - コード実行やキャッシュ汚染などのおそれ

「BIND 9」に複数の脆弱性、すみやかな更新を強く推奨

Apple、「macOS Tahoe 26.5」を公開 - 脆弱性79件を修正

MS、5月の月例セキュリティ更新をリリース - 脆弱性118件に対応

「Exim」に複数脆弱性 - 「クリティカル」との評価も

「BIND 9」に複数の脆弱性 - アップデートが公開

「AdGuard Home」に深刻な脆弱性 - 修正版が公開

「BIND 9」にサービス拒否の脆弱性 - 権威、リゾルバに影響

「Unbound」のDNSキャッシュ汚染脆弱性 - 追加対策版が公開

AI環境向けに分散処理フレームワーク「Ray」にRCE脆弱性