マルウェア配信担う自己拡大型トロイの木馬に警戒 - 復旧に1億円超えも

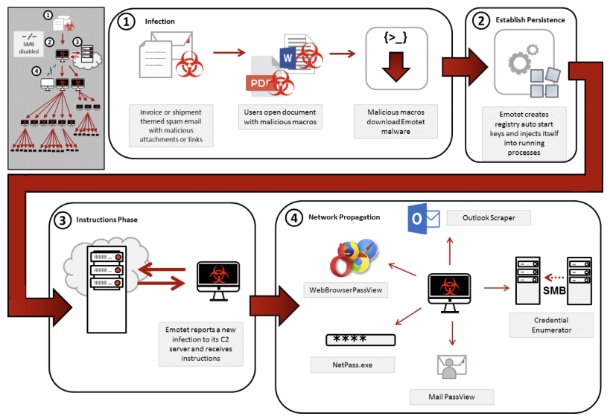

「Emotet」は、ライブラリファイルを用いて機能を追加、カスタマイズできるモジュラー型のトロイの木馬。自身の感染を拡大する手法が充実している。

組織へのおもな侵入経路はメールで、外部へのリンクや添付ファイルなどから感染。最新のキャンペーンでは、MS-ISACを装った請求書をはじめ、PayPalの領収書、出荷通知などに見せかけたメールで感染を拡大していた。

さらにモジュールをダウンロードすることで機能を追加し、ネットワークを通じた感染拡大に対応。具体的には、外部ドライブの認証情報よりパスワードを取得。SMB経由で共有ドライブへアクセスしていた。

またパスワードリストを用いてネットワーク内の端末に対して総当たり攻撃を行うことが可能。自身よりスパムを送信するモジュールなども用意されている。

「Emotet」が感染する流れ(画像:US-CERT)

(Security NEXT - 2018/07/31 )

![]() ツイート

ツイート

PR

関連記事

米当局、「SharePoint Server」「Excel」の脆弱性悪用に注意喚起

「サポート詐欺」で1000万円の被害 - ネット銀を遠隔操作

悪意あるファイル、1日あたり約41万件 - 前年比3%増

職員が偽警告にだまされ電話、周囲が気づきLANを遮断 - 富士見市

第三者が県立高PCを不正操作、偽警告にだまされ - 長野県

4月以降「WinRAR」狙うゼロデイ攻撃が発生 - 最新版に更新を

「Barracuda ESG」脆弱性、修正の7カ月前に悪用の痕跡

「Office」のゼロデイ脆弱性、ロシア攻撃グループが悪用

「ChatGPT」人気に便乗、悪意ある「Androidアプリ」に警戒を

福岡県暴力追放運動推進センターがサポート詐欺被害 - 情報流出のおそれも