「スリープモードは脆弱」 - HDD暗号化済みPC内部へアクセス可能となる問題が判明

ハードディスク全体が暗号化されたパソコンより暗号化キーなどを抜き出し、内部のデータへアクセスが可能となるあらたな問題が判明した。端末へ物理的にアクセスできる攻撃者によって悪用されるおそれがある。

適切にシャットダウン処理を行わずに電源が切れた場合、RAM上の残存したデータからハードディスク全体の暗号化に用いるキーを取得できる「コールドブート攻撃」が2008年にセキュリティ研究者によって発表され、その後対策が講じられたが、同対策を回避する手法があらたに明らかとなったもの。

9月13日にスウェーデンで開催されたセキュリティカンファレンス「SEC-T」で発表を行ったF-Secureによれば、今回の問題は、ブートプロセスを制御するファームウェアが、物理的なアクセスに対して適切に保護されていないことに起因するという。

近年のパソコンでは、RAMの上書きによって「コールドブート攻撃」が防止されているが、端末のファームウェアを書き換えることで上書き処理を無効化し、再び「コールドブート攻撃」によるデータ窃取が可能になる。

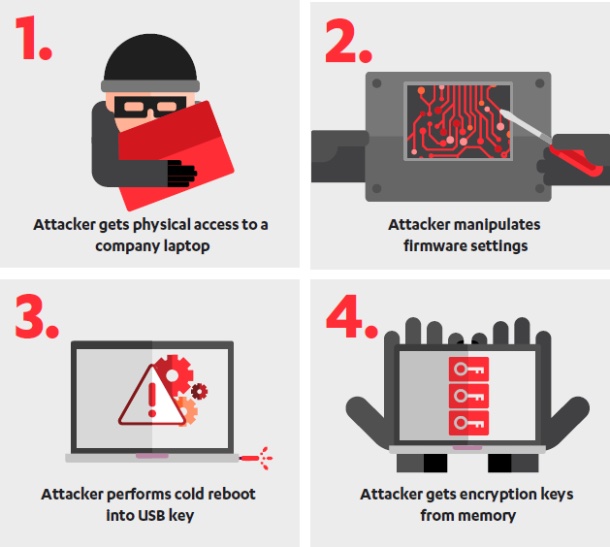

物理的にアクセスできる環境であれば、攻撃が可能。ファームウェアを変更し、USBメモリから起動するだけで暗号化キーの窃取が完了すると説明しており、BIOSパスワードなどを設定している場合も回避する方法が存在し、対策として限界があるという。

攻撃の流れ(画像:F-Secure)

(Security NEXT - 2018/09/18 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Apache MINA」の深刻な脆弱性 - 複数ブランチで修正未反映

「BerriAI LiteLLM」にSQLi脆弱性 - 認証情報漏洩のおそれ、悪用も

「Android」に近接ネットワーク経由のRCE脆弱性 - PoC公開も

「Linuxカーネル」の暗号通信処理にLoP脆弱性「Dirty Frag」

米当局、脆弱性3件の悪用を警告 - 「Ivanti EPMM」「PAN-OS」は緊急対応を

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

「Spring Cloud Config」にパストラバーサルなど複数脆弱性

複数脆弱性を修正した「Firefox 150.0.2」をリリース - Mozilla

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

暗号化通信ライブラリ「GnuTLS」に複数脆弱性 - アップデートで修正