サイバー攻撃で狙われ、悪用される「正規アカウント」

サイバー攻撃において「正規アカウント」を標的とするケースが増加している。初期侵入に悪用したり、侵入後に窃取されるといった被害も多い。

日本IBMが、2023年1月から12月にかけて同社が対応したインシデントやペネトレーションテストなどの結果などを中心に脅威動向を取りまとめたもの。

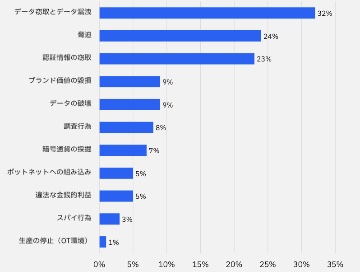

2023年にサイバー攻撃で影響を受けた内容(グラフ:日本IBM)

サイバー攻撃によって組織が受けた影響を見ると「データ窃取、漏洩」が32%でもっとも多かった。

情報を窃取するマルウェア「インフォスティーラー」を利用するケースが前年の3.6倍に拡大したことも影響している。正規ツールを悪用してデータを持ち出すケースも増加しているという。

また「脅迫」が24%で前年から3ポイント増加。日本国内ではサポート詐欺などの被害も引き続き発生している。「認証情報の窃取」が23%で続いた。

ランサムウェアによる被害については、初期侵入から暗号化が行われるまでの平均時間が前年の92.4時間から92.2時間へと減少。2021年以降は100時間を切る状況が続いており、1637時間だった2019年と比較すると16分の1以下まで短縮している。

(Security NEXT - 2024/03/28 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

キャビネットで管理していた心理相談予約簿が所在不明 - 熊本市

海外グループ会社でランサム被害、詳細は調査中 - 山一電機

制服の受け渡し連絡メールで誤送信 - カンコー学生服

廃棄予定PCの紛失判明、約8カ月倉庫で保管 - 東京モノレール

サイバー攻撃で電子カルテ停止、外来診療は再開 - 市立奈良病院

「Apache ActiveMQ」にRCE脆弱性 - 悪用が確認され「KEV」にも登録

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

「Firefox 150」を公開 - 41件の脆弱性を修正