6月のフィッシングサイト、過去最多を大幅更新 - 同一IPアドレス上で多数稼働

悪用されたブランドは10件減少するも、100件と引き続き3桁が確認されている。業種を見ると、クレジットや信販系が25件、ISPやホスティング事業者、メールサービスが15件、都市銀行やネット銀行など金融系ブランドは9件だった。

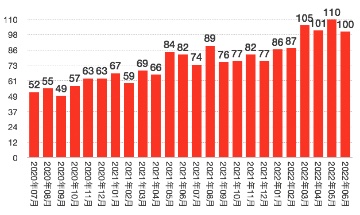

悪用されたブランドの件数(グラフ:フィ対協の発表をもとに独自に作成)

悪用されたブランドを具体的に見ると、「Amazon」を偽装するフィッシングの報告が全体の約18.5%にのぼり、3カ月ぶりに最多となった。続く「イオンカード」「えきねっと」「au」および「au PAY」を含む上位4ブランドで全体の約40.2%を占めている。また19ブランドで1000件以上の報告があり、これらで全体の約90.6%にのぼった。

同協議会の調査用メールアドレスに届いたフィッシングメールの送信元IPアドレスを見ると、中国の通信事業者から配信されたものが約96.4%と突出しており、日本国内から配信されたものは約3.0%にとどまる。

前月と同じく、約69.5%が差出人として正規のメールアドレスを用いた「なりすましメール」だった。

送信ドメイン認証技術「SPF」において、「hardfail」で検出できたものは約23.4%で、前月の約7.1%から上昇。約25.0%は、受信ボックスへ配信される「softfail」と判断された。また約19.5%は、「DMARC」を使用しないと検出できないフィッシングメールだった。

(Security NEXT - 2022/07/06 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ふるさと納税者に関する個人情報の一部がSNS投稿 - 洲本市

米当局、Check Point製UTMやLiteLLMの脆弱性悪用に注意喚起

「VCF Operations」に複数のXSS脆弱性 - 修正版が公開

Check Pointのレガシー構成VPNにゼロデイ脆弱性 - 5月初旬より悪用

サイバー攻撃でシステム障害、原因や影響を調査 - 建材補修会社

「ミドルの転職」にPWリスト攻撃、不正ログインが発生

公益財団法人運営の産廃業者検索サイトで情報流出の可能性

小学校で児童情報含む書類を紛失、確認作業中に - 名古屋市

複数取引サイトとの確認メールで誤送信 - 北陸電力

「TeamCity」などJetBrainsの4製品に22件の脆弱性