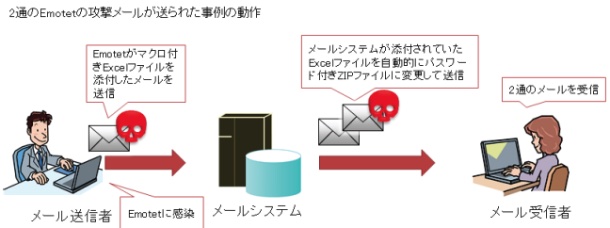

新手の攻撃?と思いきや、被害組織のPPAPシステムが「Emotet」メールも暗号化

問題のシステムは、メールにファイルが添付されていると、自動でファイルを暗号化して送信。パスワードをメールで別送する。送信側の作業を軽減したり、抜けもれなく「PPAP」できるようにするシステムだが、皮肉にも攻撃ファイルをより検知しにくいよう暗号化してマルウェアを拡散する一助となっていた。

通常の攻撃メールが「PPAP」で送信された流れ(図:IPA)

「PPAP」は、同経路でパスワードを送信するため、データ保護の効果が乏しいことにくわえ、ファイルの暗号化により、セキュリティ製品の検証作業をすり抜ける危険性が従来より指摘されてきた。

今回報告されたケースは、攻撃手法が変わりなくとも、思わぬところで手が加わり、従来より報告されている手口とは異なるかたちで、危険なファイルが着信する可能性があることを示している。「脱PPAP」の代替ソリューションも展開されており、メールでファイルを受け渡しする方法も変化しており、メールとともに届けられるファイル全般に警戒が必要だ。

また「Emotet」の攻撃ファイルは、暗号化されていない状態であっても、セキュリティ製品が検知できないケースがある。また「暗号化zipファイル」や、従来悪用されてきた「Officeファイル」だけでなく、あらゆるファイルに注意が必要となる。つい最近も「ショートカットファイル」を悪用した攻撃が観測されている。

(Security NEXT - 2022/04/28 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

小中20校で児童生徒の個人情報を同意なしにPTAへ提供 - 静岡市

サイバーセキュリティ総務大臣奨励賞、個人2名と2団体が受賞

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

電子カルテで知人情報を不正取得、漏洩した病院職員を処分 - 青森県

手術室のタブレット端末が所在不明 - 荻窪病院

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

業務用チャットアカウントに不正アクセス - 東京計器

デンソー海外2拠点にサイバー攻撃 - 情報流出の可能性、生産に影響なし