Windowsのゼロデイ脆弱性、開発会社狙う攻撃で発見 - 検体公開後は試行増加

マイクロソフトでは「Cobalt Strike」のインフラを配し、ランサムウェア「Conti」を展開するグループ「DEV-0365」の追跡も行っている。

しかし、今回の攻撃で一部インフラが重なるものの、異なるグループがインフラに関与している可能性があり、攻撃活動にもばらつきがあることも踏まえ、異なるグループ「DEV-0413」と識別した。

また今回の攻撃で悪意あるOLEオブジェクトの配信には、Mandiantが「UNC1878」として追跡する「DEV-0193」のインフラも使用されていた。同インフラは、これまでも「BazaLoader」「Trickbot」の配信にも利用されているという。

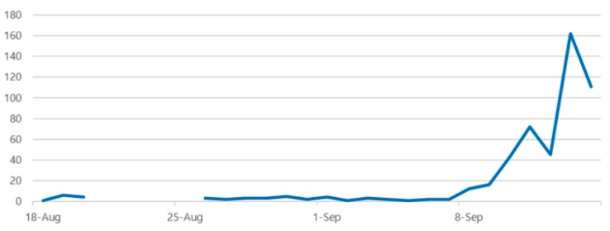

当初の攻撃はターゲットを絞り込んでおり、8月にマイクロソフトが確認した攻撃は10件に満たなかったが、アドバイザリ公表の翌日となる9月8日には、Mandiantが発見したものと同じ検体が別の研究者からも報告された。

検体は同日広く公開され、24時間を待たずに「CVE-2021-40444」の試行が大きく増加。公開後に「概念実証(PoC)コード」が「RaaS(ransomware-as-a-service)」のツールキットに転用されたことも判明しているという。

同社では、同脆弱性への対策として、9月に公開した月例セキュリティ更新の適用をはじめ、OSを最新の状態に保つことや「Microsoft Defender」によるマルウェア対策や悪意ある設定変更の防止、「EDR」としての利用などを呼びかけている。

「CVE-2021-40444」を悪用する攻撃の観測動向(グラフ:MS)

(Security NEXT - 2021/09/17 )

![]() ツイート

ツイート

PR

関連記事

「PAN-OS」の認証回避脆弱性、詳細公開で悪用懸念高まる

HPのLinux向け印刷ソフトに深刻な脆弱性 - アップデートを呼びかけ

「Unbound」に深刻な脆弱性 - コード実行やキャッシュ汚染などのおそれ

PHP向けテンプレートエンジン「Twig」にRCE脆弱性

米当局、「Langflow」や「Apex One」の脆弱性悪用に注意喚起

Android版「ロボフォーム」に脆弱性 - 意図しないファイルDLのおそれ

米当局、脆弱性悪用確認リストに7件追加 - IEなど旧製品関連も

「Microsoft Defender」に権限昇格やDoS脆弱性 - 悪用を確認

「TrendAI Apex One」に複数脆弱性 - 一部はすでに悪用

「BIND 9」に複数の脆弱性、すみやかな更新を強く推奨