カプコンへの不正アクセス、侵入経路は予備に残した以前のVPN機器

カプコンが不正アクセスを受け、ランサムウェアに感染し、個人情報が流出した問題で、同社は北米の現地法人が予備として残していた旧システムのVPN機器が侵入経路となったことを明らかにした。

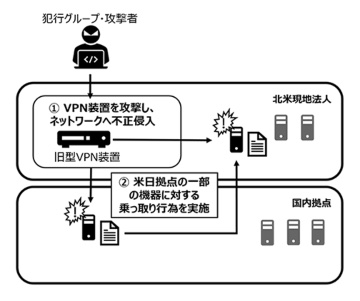

不正アクセスの流れ。同社の説明では「旧型VPN装置」とあるが、不正アクセス当時に機器がサポート中であったかなど、具体的には明らかにしていない。同社は「以前利用していたシステム」と説明している(図: カプコン)

同社は外部事業者と機器や通信ログについて調査を進めていたが、3月31日に調査を完了した。

同社によると、不正アクセスの起点となったのは、北米の現地法人であるCapcom U.S.Aが、予備として設置していたVPN機器。

同機器を介して米国や国内拠点の一部の機器が侵害され、情報を窃取された。

現地法人を含め同社グループでは、別にあらたなVPN機器を導入済みだったが、米カリフォルニア州における新型コロナウイルス感染の急拡大に起因するネットワーク負荷の増大にともない、通信障害など備え、緊急避難用のインフラとして同法人にのみ旧システムのVPN機器1台を残していたという。

(Security NEXT - 2021/04/14 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

VPNに不正アクセス、サーバも侵害被害 - アルプスアルパイン

「SonicOS」に複数の脆弱性 - 認証回避やDoSのおそれ

「Cisco ASA/FTD」脆弱性がDoS攻撃の標的に - 修正を再度呼びかけ

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

秘匿性高まる中国関連サイバー攻撃基盤 - 10カ国が対策呼びかけ

「OpenVPN」向けSSO連携ツールに認証回避の脆弱性

「SonicWall SMA1000」に権限昇格など複数脆弱性 - 修正版を公開

ルータなどバッファロー製46モデルに脆弱性 - 一部サポート終了も

「NetScaler ADC/Gateway」に深刻な脆弱性 - 最新版へ更新を

先週注目された記事(2026年3月1日〜2026年3月7日)