サイバー攻撃の経緯や調査方法などを明らかに - 三菱電機

三菱電機は、外部より不正アクセスを受け、情報流出の可能性が判明した問題で、攻撃を受けた経緯や対応状況の詳細について明らかにした。132台に感染の疑いが判明したが、これら端末からアクセス可能な範囲に社会インフラの重要情報などは含まれていないとあらためて強調している。

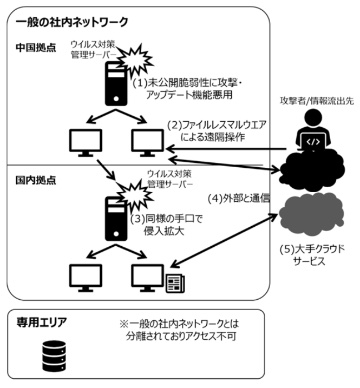

攻撃が行われた流れ(図:三菱電機)

同社によると、最初に標的となったのは中国拠点で運用していたマルウェア対策用の管理サーバ。2019年3月18日に外部から当時未知の脆弱性を用いたゼロデイ攻撃が行われ、パターンファイルのアップデート機能を悪用。同拠点の端末に感染が広がった。

攻撃には、ブラウザと同じ名前の「PowerShell」ファイルを用いており、同ファイルよりファイルレスマルウェアを実行。リモートより端末の遠隔操作が行われ、中国国内の他拠点にも感染が拡大したという。

さらに4月3日、国内にあるマルウェア対策管理サーバが、中国の拠点経由で同様の手法により攻撃を受け、マルウェア対策製品のクライアントが導入されているサーバや端末などが侵害され、外部との通信を行っていた。

当初の攻撃は、送信元が詐称されていたことから攻撃者の特定が難しく、その後の攻撃には大手のクラウドサービスが用いられたとしている。

(Security NEXT - 2020/02/13 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ランサム攻撃で障害発生、情報流出の可能性も - 東京鋪装工業

海外グループ会社にサイバー攻撃、業務影響は解消 - 近鉄エクスプレス

ランサム被害が発生、一部サービスを停止 - システム開発会社

トヨタ系カー用品店にサイバー攻撃 - 会員情報流出の可能性

子会社の「LNG受発注システム」で侵害痕跡を確認 - 北海道ガス

損害調査法人がランサム被害 - ファイル転送ツールの痕跡も

海外子会社にサイバー攻撃、個人情報流出の可能性 - 象印

委託先がランサム被害、サーバ内部に組合員の個人情報 - コープいしかわ

ランサム被害で個人情報流出の可能性 - エネサンスHD

ランサム攻撃でシステム障害、一部業務に影響 - 医薬品卸