インシデント調査の26%がランサム被害 - 詳細調査で3割強よりAPT痕跡

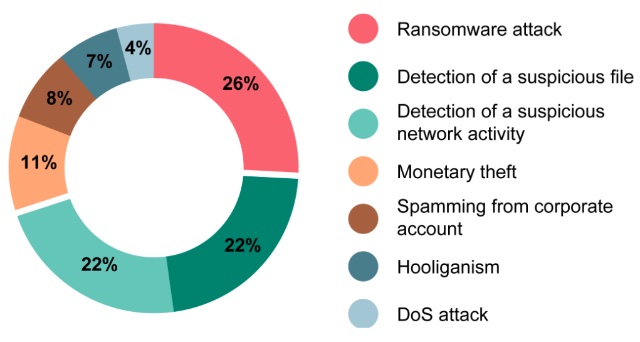

ランサムウェアによる攻撃の相談がもっとも多く、全体の26%を占めている。金銭の窃取被害が11%で続いた。8%において企業アカウントよりスパムが送信されていたほか、DoS攻撃に関する依頼も3%あったという。

調査によって攻撃の痕跡が見つかった組織のうち、同社によるインシデント対応まで求めた組織は22%。

依頼組織より収集したデータを解析したところ、81%の組織から内部ネットワークにおける悪意ある活動の痕跡を発見。34%はAPT攻撃の兆候だった。

また35%よりランサムウェア、18%で不正送金マルウェアが見つかっている。さらに約4分の1の組織ではいずれかの脅威に関する痕跡が重複して見つかった。

APTの痕跡に関しては54%の金融機関より見つかっており、行政機関についても45%と平均を上回る。一方製造業では15%と平均の半分以下だが、不正送金マルウェアの検知が全体の18%と比較し、9ポイント高い27%で確認された。

ランサムウェア、APT、不正送金マルウェアが検出された割合(グラフ:Kaspersky)

(Security NEXT - 2019/10/04 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

「VMware vSphere」環境狙う「BRICKSTORM」に新亜種 - 米加当局が注意喚起

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

まもなく年末年始、長期休暇前にセキュリティ総点検を

「制御システムセキュリティカンファレンス2026」を2月に都内で開催

JPCERT/CCベストレポーター賞、多数の報告で寄与した2人が受賞

2026年1月開催の「JSAC2026」、参加登録がスタート

医療分野のセキュリティ人材育成で協定 - IPAとJAMI

インシデントが2割強の増加 - 「EC-CUBE」改ざん被害も複数報告