重要インフラの3社に1社でランサム被害 - 11%は感染20台以上

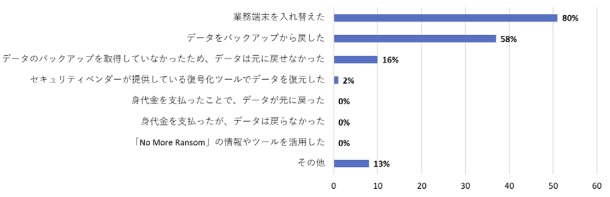

被害時の対応については、「業務端末を入れ替えた」が80%、「データをバックアップから戻した」が58%で続く。バックアップしておらずデータを戻せなかったケースは16%だった。

セキュリティベンダーが提供している復号化ツールでデータを復元した組織は2%と少ない。また、一部未回答もあったものの、身代金を支払ったと回答した組織はなかった。

ランサムウェアに感染してから、通常の業務が復旧するまでに要した時間は、「1週間未満」が36%で最多。「6時間未満」が22%、「1日未満」が17%と続いた。

ランサムウェア被害時の対処法(グラフ:JPCERT/CC)

(Security NEXT - 2018/07/31 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

先週注目された記事(2026年3月1日〜2026年3月7日)

先週注目された記事(2026年2月22日〜2026年2月28日)

先週注目された記事(2026年2月15日〜2026年2月21日)

先週注目された記事(2026年2月8日〜2026年2月14日)

先週注目された記事(2026年2月1日〜2026年2月7日)

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

先週注目された記事(2026年1月18日〜2026年1月24日)

まもなく年末年始、長期休暇前にセキュリティ総点検を