重要インフラの3社に1社でランサム被害 - 11%は感染20台以上

感染したランサムウェアの種類は、「Locky」が52%で最多。「TeslaCrypt」が20%、「WannaCrypt」が17%、「spora」が11%で続く。

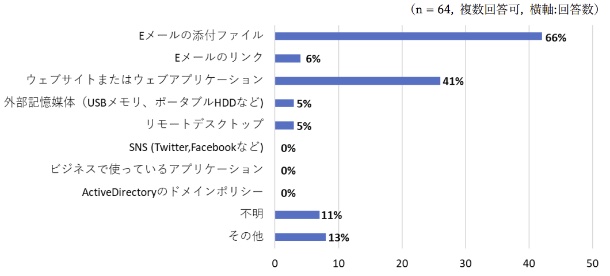

感染原因は「メールの添付ファイル」が66%。「ウェブサイトまたはウェブアプリケーション」が41%、「メールのリンク」が6%、「外部記憶媒体」と「リモートデスクトップ」がそれぞれ5%だった。

感染者を尋ねたところ、86%が正社員と回答。契約社員やアルバイト、人材派遣などの外部人員が17%で続く。また経営層が5%、管理職が11%だった。

被害を受けた端末の種類を尋ねたところ、外部持ち出しを行わないデスクトップパソコンが61%、外部持ち出しを行うラップトップパソコンが48%だった。一方でサーバが42%、NASが9%で続く。携帯電話やタブレットにおける被害の報告はなかった。

ランサムウェアの感染原因(グラフ:JPCERT/CC)

(Security NEXT - 2018/07/31 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

先週注目された記事(2026年3月1日〜2026年3月7日)

先週注目された記事(2026年2月22日〜2026年2月28日)

先週注目された記事(2026年2月15日〜2026年2月21日)

先週注目された記事(2026年2月8日〜2026年2月14日)

先週注目された記事(2026年2月1日〜2026年2月7日)

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

先週注目された記事(2026年1月18日〜2026年1月24日)