重要インフラの3社に1社でランサム被害 - 11%は感染20台以上

国内重要インフラ組織の3社に1社がランサムウェアの被害を経験していることがわかった。感染したランサムウェアの約半数が「Locky」で、身代金を支払ったと回答した組織はなかったという。

JPCERTコーディネーションセンターが、2017年9月19日から10月17日にかけて調査を実施し、結果を取りまとめたもの。国内の重要インフラなど184組織が回答した。

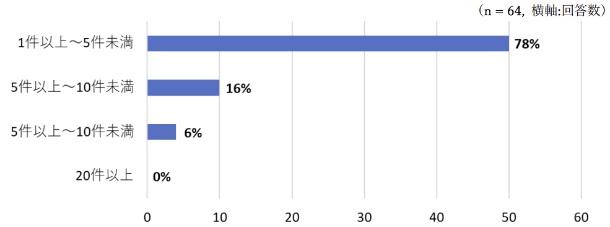

ランサムウェアの被害経験について尋ねたところ、65%が「ない」と回答する一方、35%にあたる64組織が「ある」と答えた。被害を受けた組織において件数を尋ねたところ、78%は「5件未満」で、「5件以上、10件未満」が16%だった。

被害に遭った機器の台数は、「1台」が36%、「2〜4台」も同じく36%だった。「5〜9台」が13%、「10〜19台」が6%で続く一方、「20台以上」に感染が拡大したケースも11%と1割を超えた。

被害組織における被害件数(グラフ:JPCERT/CC)

(Security NEXT - 2018/07/31 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

先週注目された記事(2026年3月1日〜2026年3月7日)

先週注目された記事(2026年2月22日〜2026年2月28日)

先週注目された記事(2026年2月15日〜2026年2月21日)

先週注目された記事(2026年2月8日〜2026年2月14日)

先週注目された記事(2026年2月1日〜2026年2月7日)

先週注目された記事(2026年1月18日〜2026年1月24日)