IoT機器の無線通信「Z-Wave」のペアリング時に通信傍受のおそれ

多数IoT機器で採用されている無線通信のプロトコル「Z-Wave」において、一部ペアリング時のプロセスに脆弱性が存在し、通信が保護されないおそれがあることがわかった。

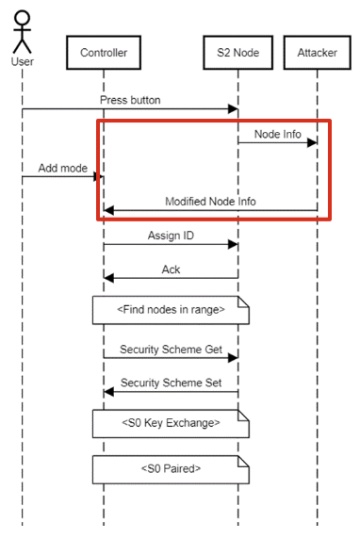

ダウングレードの流れ(図:Pen Test Partners)

Pen Test Partnersが、「Z-Wave」でペアリングを行う際、デバイス間で通信に利用するキーの交換プロセスにおける問題を指摘したもの。

「Z-Wave」では、機器間でキーをペアリングする際に脆弱なキーを利用していることが指摘され、2013年により安全なキーを用いるセキュリティフレームワーク「S2(Security 2)」を発表してセキュリティの強化を図ったが、「S2」対応機器でも下位互換性のため、ペアリング時に脆弱な「S0(Security 0)」へとダウングレードされるおそれがあることが判明したという。

同社がテストに用いたスマートキーにおいても、「S2」に対応しているものの、「S0」のみサポートしている機器からペアリングを要求した際、ダウングレードして「S0」でペアリングされたとしている。

(Security NEXT - 2018/05/28 )

![]() ツイート

ツイート

PR

関連記事

IoTゲートウェイ「OpenBlocks」に脆弱性 - 修正版が公開

「Apache StreamPipes」に権限昇格の脆弱性 - 修正版が公開

CrowdStrikeのWindows向け「Falconセンサー」に複数脆弱性

「Apache IoTDB」にDoS脆弱性 - 修正版へ更新を

セイコーソリューションズ製IoT機器向けルータに深刻な脆弱性

米政府、脆弱性6件の悪用に注意喚起 - メールや社内チャットなども標的に

IoT向けDB「Apache IoTDB」に脆弱性 - 4月の更新で修正済み

GL-iNet製ルータに複数の深刻なRCE脆弱性 - 早急に更新を

MS、7月の月例パッチを公開 - ゼロデイ脆弱性にも対応

セイコーSOL製LTE対応IoTルータに深刻な脆弱性 - ファームウェアの更新を