脆弱ルータを狙うアクセス、11月20日ごろより観測数増加 - 警察庁

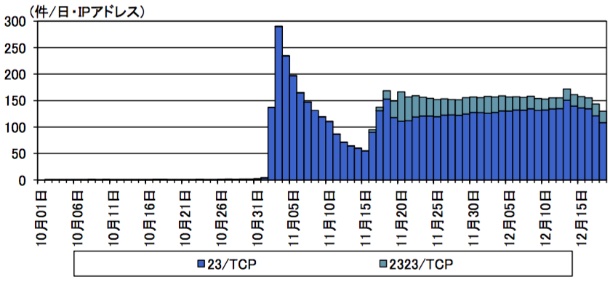

また11月1日ごろより、国内からTCP 23番ポートとTCP 2323番ポートに対する「telnet」による探索行為の急増も観測した。脆弱性を悪用した攻撃により感染したボット「Mirai」が、さらなる感染対象を探索する通信と見られている。

同庁がアクセス元について調べたところ、TCP 52869番ポートやTCP 52881番ポートへアクセスできる端末が目立ったという。

警察庁では、同機器に限らず脆弱性の影響を受ける機器が多数存在すると指摘。ルータなど機器について、製造元や提供元で脆弱性情報を確認し、必要に応じて対策を講じるよう注意を呼びかけている。

TCP 52869番ポートに対するアクセス(グラフ:警察庁)

(Security NEXT - 2017/12/20 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Ubiquiti製ネットワーク機器の「UniFi OS」にクリティカル脆弱性

「Google Cloud Apigee」にSSRF脆弱性 - トークン漏洩のおそれ

「IBM ELM」の基盤コンポーネントに脆弱性 - 修正パッチをリリース

Veeamのバックアップ復旧製品に脆弱性 - 修正版が公開

複数ソフトが改ざん被害、正規ルートで汚染版が流通 - 米当局が注意喚起

「GitHub Enterprise Server」にクリティカル脆弱性 - 修正版が公開

リモート管理ツール「ConnectWise Automate」にセキュリティ更新

VPNクライアント「OpenVPN Connect」macOS版に脆弱性 - 修正版公開

「WebSphere」のウェブサーバプラグインに深刻な脆弱性

「LiteSpeed cPanel Plugin」に脆弱性 - すでに悪用も、侵害有無の確認を