「Petya」拡散、「WannaCrypt」と同じ脆弱性を悪用 - 犯人と連絡取れず、身代金支払いは無駄に

米時間6月27日よりランサムウェア「Petya」のあらたな亜種が、感染を急速に拡大している。「WannaCrypt」と同様に攻撃ツール「EternalBlue」を悪用し、ワームとして拡散するため、セキュリティ機関やセキュリティベンダーでは注意を呼びかけている。

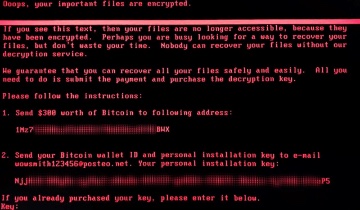

「Petya」による感染画面(画像:Kaspersky Lab)

同マルウェアは、Windows端末において「マスターブートレコード(MBR)」と「マスターファイルツリー(MFT)」を暗号化し、コンピュータを利用できなくするランサムウェア。

あらたに登場した亜種は、「WannaCrypt」と同様に攻撃グループ「Shadow Broker」が4月に公開した「EternalBlue」を利用。「Windows」における「SMBv1」処理の脆弱性「MS17-010」を悪用し、ネットワーク経由で感染を拡大する。

感染被害は、ウクライナを中心に、ロシア、イギリス、スペイン、オランダなどで確認されており、さらなる感染の拡大が懸念されている。Kaspersky Labでは、すでに2000件以上の攻撃を確認したという。

脅迫画面では、身代金として米300ドルに相当するBitcoinを送金するよう要求。すでに10件以上の支払いが行われたが、連絡先として指示されるメールアドレスでは連絡が取れない状態となっており、セキュリティ機関では身代金を支払わないよう注意を呼びかけている。

(Security NEXT - 2017/06/28 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ランサム被害による個人情報流出を確認 - 保険事故調査会社

アスクル、ウェブ経由の注文を再開

ランサム被害で個人情報が流出した可能性 - オオサキメディカル

ランサム感染でサーバ障害、調査や復旧実施 - YAC子会社

NASがランサム被害、個人情報流出の可能性 - 順大

「バンダイCH」で個人情報流出の可能性 - ランサム被害は否定

「無印良品」通販の顧客情報が流出か - 物流委託先がランサム被害

ランサム攻撃でシステム障害、情報流出の可能性 - 東海ソフト開発

ネットワークにサイバー攻撃、情報流出の可能性も - 広島工業大

アスクル子会社の受託物流サービス、取引先情報流出の可能性