「WannaCrypt」に北朝鮮の攻撃グループ「Lazarus」関与か - 使用ツールに共通コード

米Symantecは、5月12日以降に感染が拡大したランサムウェア「WannaCrypt」について、断定には至らないものの、北朝鮮の攻撃グループ「Lazarus」との関連が疑われる要素を複数確認していることを明らかにした。

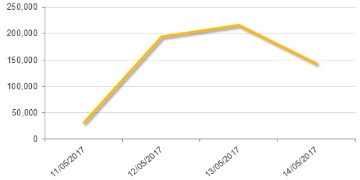

検知数の推移(グラフ:シマンテック)

同マルウェアは、「WannaCryptor」「WanaCrypt0r」「Wanna Decryptor」「WannaCry」「WCry」といった別名でも知られ、暗号化したファイルの復号を条件に金銭を要求するランサムウェア。マイクロソフトが3月に公開した月例セキュリティ更新で修正した「SMB v1」の脆弱性を悪用し、感染を広げる機能を備えている。

「Lazarus」との関連を疑わせる要素として、Symantecは同グループが利用するツールと、早期の「WannaCrypt」が出現したタイミングが一致したことを指摘。さらに同ランサムウェアがワーム機能を備えていない初期のバージョンが感染した端末内に、「Lazarus」のみが利用するツールが残存していたことを挙げている。

また「WannaCrypt」では、同グループが利用する既知のツール「Contopee」「Brambul」と共通のコードを利用。同コードの実装において、これらツール以外では確認されていない同じ文字列が発見されたとしている。

同社はこれら要素が、同グループの犯行を決定付けるものではないとしつつも、引き続き調査を進める方針だ。

(Security NEXT - 2017/05/17 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

先週注目された記事(2026年3月1日〜2026年3月7日)

先週注目された記事(2026年2月22日〜2026年2月28日)

先週注目された記事(2026年2月15日〜2026年2月21日)

先週注目された記事(2026年2月8日〜2026年2月14日)

先週注目された記事(2026年2月1日〜2026年2月7日)

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

先週注目された記事(2026年1月18日〜2026年1月24日)