ロシア政府が関係する「APT28」 - 中国発とは異なる傾向

米FireEyeは、ロシア政府より支援を受けていると見られる標的型攻撃「APT28」について分析を行い、詳細を明らかにした。

同社では、中国人民解放軍が関わったと結論付けた「APT1」をはじめ、政府機関が関わったと見られる攻撃に関して、コードナンバーを付けて分析を行っている。同社が把握したこれまでの攻撃は、いずれも中国政府が関係していると見られるが、今回あらたに公表した「APT28」は、背後にロシア政府が関係すると見られる標的型攻撃だという。

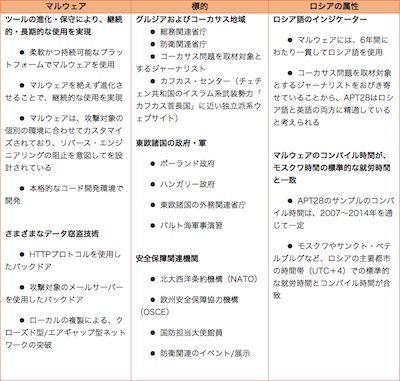

「APT28」の概要(表:ファイア・アイ)

攻撃の目的は、政治関連の情報収集が中心で、中国の攻撃グループなどに見られる知的財産の窃取といった活動は見られないのが大きな特徴だった。

攻撃は少なくとも2007年より行われており、他国の政府、軍、安全保障機関を対象としていた。具体的には、グルジア、コーカサス地域、東欧諸国の政府や軍、北大西洋条約機構、欧州安全保障協力機構などを狙っていたという。

またマルウェアの開発者は、6年間にわたりロシア語を使用。モスクワやサンクトペテルブルグなど、ロシア主要都市における就労時間帯にマルウェアのコンパイルを行っているなど、複数の要因から同社はロシア政府の支援を受けている可能性が高いと分析している。

(Security NEXT - 2014/11/25 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

「情報セキュリティ10大脅威2026」組織編の解説プレゼン資料を公開

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

「Android」向けパッチで脆弱性116件に対応 - 一部で悪用の兆候

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

AppleやGladinet製品の脆弱性悪用に注意喚起 - 米当局

「iOS」にアップデート - 「WebKit」のゼロデイ脆弱性2件など修正

「macOS Tahoe 26.2」で脆弱性47件を修正 - 「Safari」も更新