32764番と37215番ポートへのアクセス増 - 複数メーカーのルータ脆弱性狙いか

警察庁は、2018年11月以降にTCP 32764番ポート、TCP 37215番ポートへのアクセスが増加しているとして、注意を呼びかけている。いずれも過去に脆弱性が公表されたルータで利用されているポートだった。

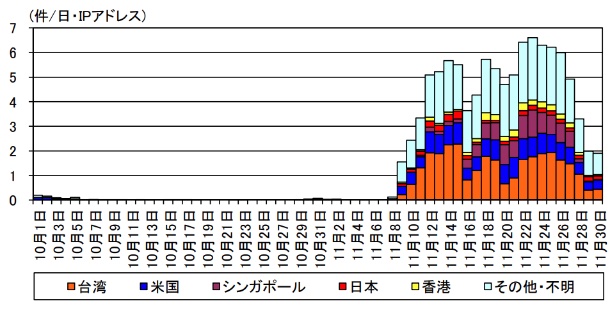

同庁によれば、観測システムにおいて2018年11月中旬以降、TCP 32764番ポートに対するアクセスが増加した。台湾を中心に米国やシンガポールのほか、国内からのアクセスも確認されている。

TCPシーケンス番号と宛先ポートを調べたところ、「Mirai」の特徴が確認された。同庁が発信元IPアドレスを調査したところ、海外製ルータやデジタルビデオレコーダ(DVR)など、IoT機器のログイン画面が表示されたという。

対象となったTCP 32764番ポートは、過去に「WAP4410N」「WRVS4400N」「RVS4000」などCisco Systems製ルータのテストインターフェースで使用されており、2014年には脆弱性「CVE-2014-0659」が公表されている。

Miariボットの特徴を持った32764番ポートに対するアクセス状況(グラフ:警察庁)

(Security NEXT - 2019/02/04 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

先週注目された記事(2025年8月31日〜2025年9月6日)

国内で「Mirai」とは異なるボットネットの動きが加速

2022年はランサム攻撃が前年比21%減 - 後半で増加傾向も

対ウクライナDDoS攻撃の余波を観測 - JPCERT/CC

ソフト全般「脆弱性」対策の必要性、PC利用者で約6割が認知

消費者の7割は利益に関わらず個人情報の提供に慎重 - JIPDEC調査

マルウェア減るもランサムウェアは前年から倍増

消費者の9割弱、商品サービス選択時に提供企業のプライバシー取組を考慮

2021年1Qのダークネット宛パケット、前月から約1割減

IoTマルウェアの検体情報など研究者にデータを無償提供 - 横国大