MS、IE向けに緊急定例外アップデート - ゼロデイ攻撃が発生

マイクロソフトは、「Internet Explorer」においてリモートよりコードの実行が可能となる脆弱性に対し、急遽セキュリティアップデートを実施した。すでにゼロデイ攻撃が確認されているという。

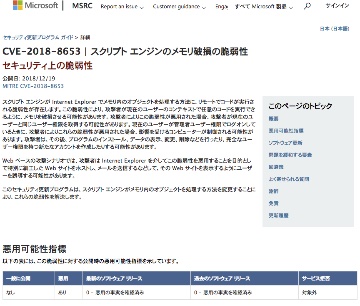

急遽対処した「CVE-2018-8653」(画像:MS)

スクリプトエンジンにおいてメモリ破壊が生じる脆弱性「CVE-2018-8653」へ対処したもの。

細工されたウェブページを閲覧すると、リモートよりコードが実行されるおそれがある。すでに脆弱性の悪用が確認されているという。

同社では、スクリプトエンジンにおけるオブジェクトの処理方法を変更することで脆弱性へ対処したセキュリティ更新プログラムを急遽リリース。自動更新により適用されるとしている。あわせて問題がある「jscript.dll」へのアクセスを制限し、「IE 11」「同10」「同9」において脆弱性の影響を受けない「Jscript9.dll」のみを使用する回避策を案内した。

今回のアップデートに関するオフラインスキャンファイル「Wsusscn2.cab」の提供は1月となる予定。セキュリティ更新を適用するには、12月の同ファイルをダウンロードし、「Microsoft Updateカタログ」から手動でダウンロードした更新プログラムを展開する必要がある。

また今回のセキュリティ更新プログラム用の「Windows 10 Delta」パッケージは用意しておらず、2019年1月にフルパッケージを使用する必要があるとしている。

(Security NEXT - 2018/12/20 )

![]() ツイート

ツイート

PR

関連記事

「NVIDIA FLARE SDK」に複数の脆弱性 - 認証回避やコード実行のおそれ

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

「SonicOS」に複数の脆弱性 - 認証回避やDoSのおそれ

「Chrome」に30件の脆弱性 - 「クリティカル」が4件

「Nessus」「Nessus Agent」に脆弱性 - 任意ファイル削除のおそれ

「Apache MINA」に深刻な脆弱性2件 - アップデートを

米当局、脆弱性6件を悪用カタログに追加

Cisco製FWにバックドア「FIRESTARTER」 - 新手法で永続化、侵害確認を

「Cisco ASA/FTD」脆弱性がDoS攻撃の標的に - 修正を再度呼びかけ

「MS Edge」にセキュリティ更新 - 脆弱性2件を修正