攻撃グループ「PowerPool」、Windowsタスクスケジューラ狙うゼロデイ攻撃を展開

Windowsのタスクスケジューラに未修正の深刻な脆弱性が発見された問題で、エクスプロイトを用いた攻撃キャンペーンが確認された。

「PowerPool」と呼ばれるグループによる活動をESETが観測したもの。公開された実証コードをそのまま利用するのではなく、一部ソースコードを修正し、コンパイルした上で悪用していたという。

攻撃は限定的に展開しているものと見られ、被害が大きく拡大しているわけではないが、同社が「VirusTotal」の登録状況などを調査したところ、チリ、ドイツ、インド、フィリピン、ポーランド、ロシア、イギリス、米国、ウクライナにおいて攻撃が確認された。

同社は、同グループが過去に展開した攻撃として、メールの添付ファイルを用いたケースがあると指摘。5月に確認された攻撃では、「slkファイル」を悪用して「Excel」に「PowerShell」を実行させる手法を用いていた。

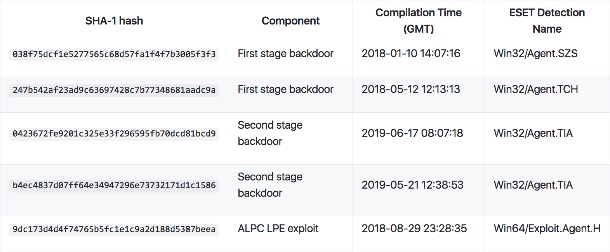

攻撃が成功すると「Windows」に対して2段階のバックドアを使用。さらに組織内部のネットワークへラテラル攻撃も展開していた。今後こうした攻撃に今回の脆弱性が悪用されるおそれもある。

同社では、「PowerPool」が今回使用したエクスプロイトや、過去に用いたマルウェア、コマンド&コントロール(C&C)サーバなどの情報を公開。同脆弱性を悪用した攻撃は、現状限られているものの、すでに広く利用できる状態にあると指摘し、注意を呼びかけている。

ESETが確認した「PowerPool」が用いるマルウェアのハッシュ値

(Security NEXT - 2018/09/06 )

![]() ツイート

ツイート

PR

関連記事

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Cisco Catalyst SD-WAN Manager」にゼロデイ脆弱性 - 悪用も確認

「Progress Kemp LoadMaster」にRCE脆弱性 - WAF回避のおそれも

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

「Chrome」最新版で脆弱性429件を修正 - クリティカルは22件

「OpenStack Mistral」に脆弱性 - API認証ユーザーがコード実行可能

「Chrome 149」がリリース - セキュリティ情報は近日公開

「MLflow」にアクセスキーなど機密情報が流出する深刻な脆弱性

米当局、脆弱性3件を悪用カタログに追加 - 早期対応求める

「Cisco Unified CM」にクリティカル脆弱性 - 実証コードが公開済み