Windowsの「タスクスケジューラ」にあらたな脆弱性 - 修正方法は不明

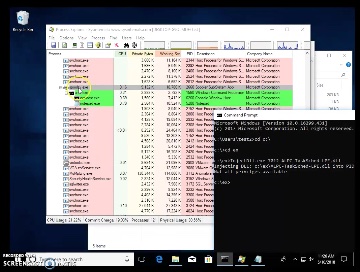

GitHub上に公開されたPoCの動作する様子の動画(画像:GitHub)

Windowsの「タスクスケジューラ」にあらたな脆弱性が判明した。修正方法や回避策などはわかっていない。

「タスクスケジューラ」に権限昇格の脆弱性が判明したもの。「アドバンストローカルプロシージャコール(ALPC)」の処理に起因するものだという。

セキュリティ研究者がTwitterで公表し、GitHubで実証コード(PoC)などが公開されている。

CERT/CCによると、同脆弱性に対する修正方法や緩和策などはわかっていないという。

(Security NEXT - 2018/08/28 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

オブジェクトストレージ「Dell ECS」「ObjectScale」に深刻な脆弱性

JetBrains「TeamCity」にAPI露出の脆弱性 - ゲストも悪用可能

「Apache MINA」の深刻な脆弱性 - 複数ブランチで修正未反映

「BerriAI LiteLLM」にSQLi脆弱性 - 認証情報漏洩のおそれ、悪用も

「Android」に近接ネットワーク経由のRCE脆弱性 - PoC公開も

「Linuxカーネル」の暗号通信処理にLoP脆弱性「Dirty Frag」

米当局、脆弱性3件の悪用を警告 - 「Ivanti EPMM」「PAN-OS」は緊急対応を

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

「Spring Cloud Config」にパストラバーサルなど複数脆弱性

複数脆弱性を修正した「Firefox 150.0.2」をリリース - Mozilla