ルータ改ざん攻撃の誘導先不正アプリが進化 - iOS狙うフィッシング機能も

ルータのDNS設定を書き換えて、不正なAndroidアプリをダウンロードさせる攻撃が発生している問題で、攻撃対象の地域やデバイスが拡大し、新しい機能も追加されていることがわかった。

当初、マルウェアの対応言語は日本語、英語、韓国語、中国語の4種類で、日本を含むアジア圏を中心に攻撃が展開されていたが、一連の攻撃を「Roaming Mantis」と名付け、活動を追跡しているKaspersky Labによると、攻撃対象となる地域やデバイスが拡大しているという。

具体的には、攻撃範囲が欧州や中東に拡大しており、ロシア語やドイツ語、アラビア語など27言語へ対応。攻撃対象が、iOSを搭載したスマートデバイスの場合に「Apple」をかたるフィッシングサイトへ転送する機能や、誘導先では仮想通貨のマイニングを行っていたという。

一連の攻撃で悪用されたIPアドレスは、当初の5件から11件へと倍増。正規アプリをリパックして作成された不正なAPKファイルも、4件増となる17件が確認されている。

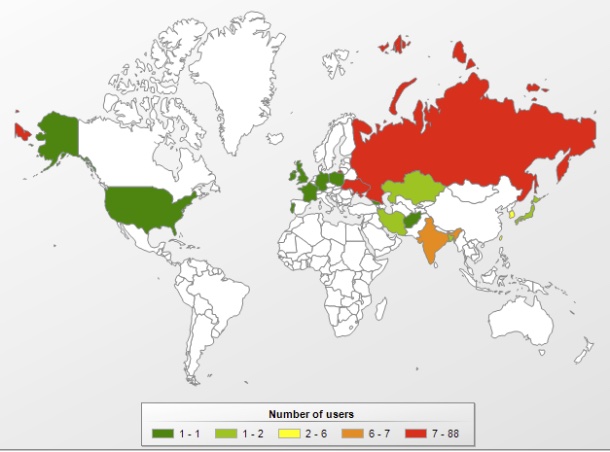

攻撃の進化にともない、同社においても攻撃の観測件数が増加しており、対応言語が27に増えてから数日で100以上のユニークユーザーで検知された。同社では攻撃が今後も続くと予測している。

不正アプリ検知のヒートマップ(図:Kaspersky Lab)

(Security NEXT - 2018/05/22 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

中国支援の攻撃グループ、世界規模で通信など重要インフラを攻撃

中国系グループ、「Junos OS」を侵害か - 監視手薄な部分を標的

バッファロー製ルータでボット感染が増加 - 脆弱なパスワード設定に起因か

ルータ狙う「GobRAT」、IoC情報や解析支援ツールなど公開 - JPCERT/CC

QNAP、NASのファームウェア更新を呼びかけ - あらたなランサム攻撃を調査中

ランサム被害のスポーツクラブNAS、検証から情報流出なしと判断

狙われるZyxel製ネットワーク管理製品の脆弱性 - ボットネットも標的に

10月中旬ごろよりAVTECH製カメラの脆弱性狙うアクセス - Miraiボット亜種か

不正DNSへ変更する「GhostDNS」、10万台以上が被害 - 70種類以上のルータが対象

IoTボット、感染対象を「Apache Struts 2」やセキュリティ製品にも拡大