ウクライナ電力網を襲ったマルウェア「CrashOverride」 - 幅広い制御システムに攻撃対象に

産業用の制御システムを攻撃するマルウェア「CrashOverride」が明らかとなった。重要インフラなどが攻撃対象となるおそれがあり、セキュリティ機関では、侵害を受けた痕跡について調査するための情報提供を行うなど、注意を呼びかけている。

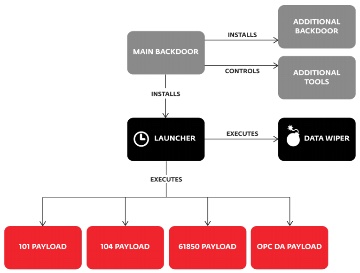

「CrashOverride」の構造(画像:ESET)

「CrashOverride」は、制御システムなどを攻撃対象とするマルウェア。別名「Industroyer」とも呼ばれており、制御システムに対する運用妨害や、情報漏洩などを生じさせ、大きな損害を招くおそれがある。

同マルウェアを解析したESETとDragosが調査結果を公表。それを受けて、国内外のセキュリティ機関でも注意喚起を開始した。

同マルウェアの特徴としては、メインのバックドアにくわえ、追加でインストールできるバックドア、DoS攻撃用の追加ツール、制御システムの各プロトコルに対応したペイロードなどのコンポーネントで構成。データの削除機能も備える。

電力システムで利用されるプロトコル「IEC 60870-5-101(101)」「IEC 60870-5-104(104)」「IEC 61850」「OPC DA」に対応。モジュールの追加によって機能を拡張できるため、電力システム以外のプロトコルにも対応でき、より広い組織を攻撃対象とすることが可能となっている。

(Security NEXT - 2017/06/14 )

![]() ツイート

ツイート

PR

関連記事

「制御システムセキュリティカンファレンス2026」を2月に都内で開催

米当局、工場設備向け「ScadaBR」のXSS脆弱性悪用を警告

インシデントが2割強の増加 - 「EC-CUBE」改ざん被害も複数報告

「JVN iPedia」の脆弱性登録、2四半期連続で1万件超

先週注目された記事(2025年8月24日〜2025年8月30日)

露攻撃グループ、「Cisco IOS」旧脆弱性を悪用 - 制御システムにも関心

「制御システムセキュリティカンファレンス2026」が2月開催 - 講演募集を開始

2Q「JVN iPedia」登録は1万件超 - 98.7%が「NVD」情報

インシデントが前四半期比37.3%増 - サイト改ざんが約2.4倍

国内インシデント、前四半期比9.4%増 - サイト改ざんが1.8倍