国内から23番ポートへの不正通信が増加 - 業務用機器がマルウェア感染

1月下旬より、国内から「23番ポート」に対する不審なアクセスが増加していることがわかった。国内ベンダー製の業務用機器が、マルウェアへ感染していたケースが複数確認されている。

JPCERTコーディネーションセンター(JPCERT/CC)が、2016年第1四半期の観測状況を明らかにしたもの。同センターでは複数のセンサーを設置。収集したパケット情報を分析し、四半期ごとに統計をまとめている。

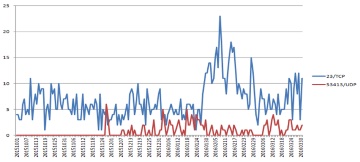

同センターによれば、宛先となったポート番号は、同四半期は前期と変わらず「telnet」で利用される「TCP 23番ポート」が最多。次いで「UDP 53413ポート」が多く、特に3月上旬から中旬にかけて一時的に大きな伸びを見せた。

2015年11月下旬より、「TCP 23番ポート」へパケットを送信していた発信元が、「UDP53413ポート」に対してもパケットを送信するようになったという。

国内IPアドレスを発信元とするパケットの推移。青が「TCP 23番ポート」、赤が「UDP 53413ポート」(グラフ:JPCERT/CC)

「23番ポート」宛てに送られるパケットについて、同センターでは2011年1月ごろから観測。マルウェアに感染してボット化したルータやウェブカメラなどが原因と見られているが、今回あらたな傾向を確認した。

1月中旬まで送信元は海外が中心だったが、1月下旬から国内IPアドレスを発信元とするケースが目立っている。同センターが調査したところ、再生可能エネルギー設備のコントローラーや、通信機器、温度や湿度、気圧などの情報を収集する機器など、国内ベンダーの業務用機器がマルウェアに感染していたケースを確認した。

こうした機器は、「量販店で容易に購入できない」「TCP23番ポートでサービス要求を待っいる」「内部ネットワークで利用することが推奨されている」など特徴が見られ、安価な固定IPアドレスサービスによりインターネットへ接続されていた。

同センターでは、IPアドレス管理者へ問題を解消するよう連絡を取っている。

(Security NEXT - 2016/05/26 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

3月のDDoS攻撃、観測数がは前月比2.6倍に - IIJレポート

前月を上回る200件のDDoS攻撃を2月に観測 - IIJレポート

先週注目された記事(2026年1月4日〜2026年1月10日)

10月のDDoS攻撃は減少、攻撃規模も縮小 - IIJレポート

2025年9月も300件強のDDoS攻撃を観測 - IIJレポート

8月のDDoS攻撃件数、前月比1.3倍 - 50Gbps超の攻撃も

監視カメラやNASを狙う「Mirai」感染活動を引き続き観測 - JPCERT/CC

7月のDDoS攻撃、件数は7.8%増 - 4分の1は月末4日間に集中

6月のDDoS攻撃、前月比31.0%減 - 最大トラフィックは約15Gbps

DDoS攻撃観測数、前月から微減 - 最大トラフィックは縮小