「発注書」「請求書」など偽装するマルウェアメール - 年度替わりの時期、特に注意を

「発注書」「請求書」などの送付に見せかけ、マルウェアを送りつけるメールが、2月以降、頻繁に報告されている。担当者が変わることも多い年度替わりの時期、特に注意が必要だ。

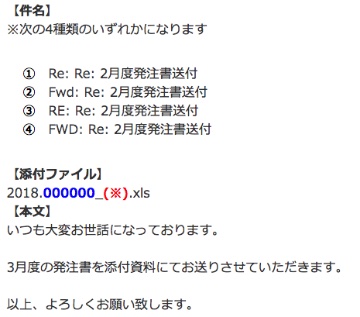

マルウェアメールの内容(画像:JC3)

日本サイバー犯罪対策センター(JC3)によると、「Re: Re: 2月度発注書送付」「Fwd: Re: 2月度発注書送付」といった件名のメールが、2月以降、頻繁に確認されているという。

メールの本文では、「3月度の発注書を添付資料にてお送りさせていただきます」などと説明し、添付ファイルを開かせようとしていた。

メールの件名には、返信を示す「Re:」や、転送を示す「Fwd:」といった文字列を冒頭に含めるソーシャルエンジニアリングのテクニックを使用。あたかもこれまでメールのやりとりが、受信者とのあいだであったかのように「演出」していた。

また環境によって追加される文字列がすべて大文字になるケースも想定したのか、「RE: Re:」「FWD: Re:」など、細かく変化を加えたバリエーションも確認されている。

さらに「注文書、請書及び請求書のご送付」といった件名のマルウェアメールも見つかっている。これらメールでは、いずれも拡張子が「.xls」のExcelファイルを添付。誤って開くとマルウェアに感染するおそれがあった。

発注書や請求書などビジネス上のやりとりに見せかけてマルウェアを送り着けるケースは、決して目新しい手法ではないが、人事異動などで担当者が変わることも多いこの時期、特に注意が必要となる。

(Security NEXT - 2018/04/05 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

サイバー攻撃でシステム障害が発生 - B&G財団

2026年1Qのセキュリティ相談、「偽警告」相談が約1.5倍に

Cisco製FWにバックドア「FIRESTARTER」 - 新手法で永続化、侵害確認を

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

秘匿性高まる中国関連サイバー攻撃基盤 - 10カ国が対策呼びかけ

「FortiSandbox」に複数の「クリティカル」脆弱性 - アップデートを

感染確認ツール「EmoCheck」に脆弱性 - Emotet収束、利用停止を

旧メールシステムのアカウントに不正アクセス - ゼットン

子会社がランサム被害、受注出荷に影響も生産継続 - 九州電子