「BIND 9」にリモートより攻撃可能な脆弱性 - DoS攻撃受けるおそれ

DNSサーバ「BIND 9」にリモートよりDoS攻撃を受けるおそれがある脆弱性が明らかになった。アップデートが強く推奨されている。

アップデートをリリースしたISC

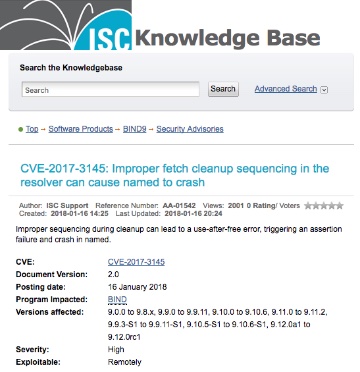

クリーンアップ処理において解放後のメモリへアクセスするいわゆる「use after free」の脆弱性「CVE-2017-3145」が判明したもの。

リモートより攻撃が可能で、悪用されるとクラッシュし、サービス拒否に陥る可能性がある。重要度は「高(High)」にレーティングされている。

ただし、今回の脆弱性が実際に再現されている環境は、現状において「CVE-2017-3137」をすでに修正済みで、DNSSEC検証が有効化されているキャッシュDNSサーバ(リゾルバ)のみに限られるという。

BINDを開発するInternet Systems Consortium(ISC)では、修正版として「同9.11.2-P1」「同9.10.6-P1」「同9.9.11-P1」をリリース。日本レジストリサービス(JPRS)など関連団体では、アップデートを強く推奨している。

(Security NEXT - 2018/01/17 )

![]() ツイート

ツイート

PR

関連記事

「Zoho Mail for WordPress」にCSRF脆弱性 - 設定改ざんのおそれ

「Android」に月例セキュリティ更新、脆弱性122件を修正 - 悪用の兆候も

「Firefox」が複数の脆弱性を修正 - iOS版のアップデートも

「Ivanti Neurons for ITSM」に高リスク脆弱性 - 定例外パッチを公開

「Cloud Foundry UAA」にEC秘密鍵情報が漏洩するおそれ

米当局、「Oracle WebLogic Server」既知脆弱性の悪用に警鐘

「WebSphere App Server」に複数の深刻な脆弱性 - 暫定パッチ公開

エフサス製サーバ管理ソフト「ServerView Agents for Windows」に複数脆弱性

分散型DB「Apache Ignite」に脆弱性 - 修正版が公開

不正なVPN接続を確立できる「PAN-OS」脆弱性 - 悪用を確認