ランサム攻撃発動しない「WannaCrypt」亜種が拡散 - 潜伏に注意

マルウェア「WannaCrypt」の感染端末を発信元としたパケットが引き続き観測されている。6月以降は、ランサムウェアとしての攻撃を行わないあらたな亜種が広がりを見せているという。

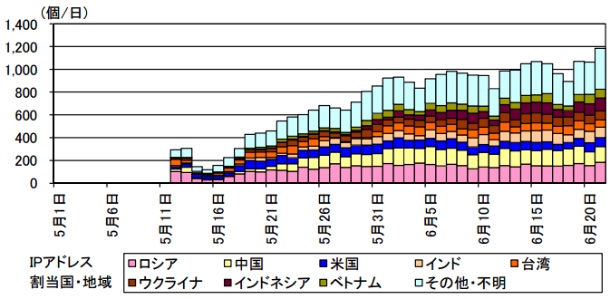

観測システムを運用する警察庁が、「WannaCrypt」や同マルウェア亜種の感染端末を発信元としたTCP 445番ポートに対するアクセスについて、観測状況を取りまとめたもの。

同マルウェアは、別名「WannaCryptor」「WanaCrypt0r」「Wanna Decryptor」「WannaCry」「WCry」としても知られるランサムウェア。既知のWindowsに関する脆弱性「MS17-010」を悪用して感染を広げるワームの性質を備え、5月12日前後よりワールドワイドに感染が拡大した。

同庁においても、5月12日より同マルウェアによる感染活動と見られるパケットを観測。14日から数日間にわたり、一時パケット量の減少も見られたが、その後はパケット量が増加。ロシアや中国、米国、インド、台湾、インドネシアなどを発信国とした同マルウェアによるパケットが引き続き観測されている。

同庁システムへパケットを送信した「WannaCrypt」感染端末のIPアドレス数の推移(グラフ:警察庁)

登場初期の段階で、セキュリティ機関による注意喚起や、特定ドメインへアクセスができる場合に活動を停止するいわゆる「キルスイッチ」機能が明らかになるなど、同マルウェアに対する対策が進んだが、その一方で「キルスイッチ」が働かないあらたな亜種が流通。

さらにランサムウェアの主要機能である「暗号化機能」を発動しない亜種が登場した。同庁によると、6月初旬以降に感染した端末は、こうした亜種への感染であることがわかっているという。

同庁では、当初の「WannaCrypt」と異なり、亜種はランサムウェアとしての症状が見られない分、感染へ気が付きにくく、ネットワークを通じて感染が拡大するおそれがあると指摘。ネットワークの不具合を引き起こしたり、 感染原因となった脆弱性が放置されていることへ気が付かず、他マルウェアの感染を引き起こす可能性もあるとして注意を呼びかけている。

(Security NEXT - 2017/06/22 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

グループ会社2社でランサム被害 - 青山財産ネットワークス

ランサムウェア被害が発生、受発注や出荷に影響 - 松沢書店

ファイルサーバでランサム被害を確認 - 宝飾用ダイヤモンド関連会社

問合管理システムがランサム被害、学習システムなどは影響なし - CKCグループ

一部サーバでランサムウェア被害 - キャンディルグループ会社

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

ランサム攻撃で障害発生、情報流出の可能性も - 東京鋪装工業

ランサム被害が発生、一部サービスを停止 - システム開発会社

損害調査法人がランサム被害 - ファイル転送ツールの痕跡も

委託先がランサム被害、サーバ内部に組合員の個人情報 - コープいしかわ