メルカリが不正アクセス被害 - 開発ツール「Codecov」侵害の影響で

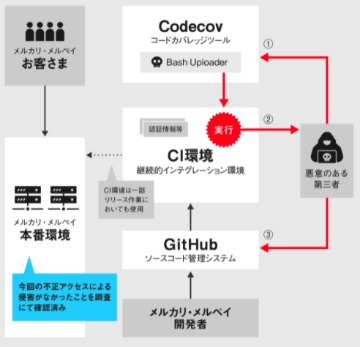

不正アクセスを受ける原因となった「Codecov」は、開発元のCodecovが侵害され、1月31日以降、攻撃者によって繰り返しスクリプトが改ざんされており、同スクリプトが稼働する継続的インテグレーション環境(CI環境)では、認証情報やトークン、ソースコードなどを窃取される状態となっていた。

攻撃の流れ(図:メルカリ)

メルカリにおいても、「Codecov」のスクリプトが改ざんされた1月31日以降に数回、さらに4月13日から4月18日にかけて、CI環境が集中的に不正アクセスを受けていたという。

「Codecov」が不正アクセスを把握したのは4月1日、影響を受けるユーザーにメールで通知したのは4月15日になってからで、これを受けて同社でも4月16日より認証情報の初期化など対応に取りかかっていたが、実際はそれ以前や通知直前にも不正アクセスが行われていたことになる。

同社が不正アクセスを把握したのは4月23日で、GitHubより通知があり、CI環境より窃取された認証情報を用いて、ソースコード管理サービス「GitHub」上に格納されていた同社のソースコードに対して不正アクセスが行われていたことが判明した。

また調査の過程で、4月27日に不正アクセスされたソースコード上に、同社では本来保存しないルールとなっている顧客情報が含まれていることも明らかになった。

(Security NEXT - 2021/05/21 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

「cPanel」に深刻な脆弱性、悪用も - 修正や侵害有無の確認を

「NVIDIA FLARE SDK」に複数の脆弱性 - 認証回避やコード実行のおそれ

「SonicOS」に複数の脆弱性 - 認証回避やDoSのおそれ

「Chrome」に30件の脆弱性 - 「クリティカル」が4件

「Nessus」「Nessus Agent」に脆弱性 - 任意ファイル削除のおそれ

「Apache MINA」に深刻な脆弱性2件 - アップデートを

米当局、脆弱性6件を悪用カタログに追加