RDPに総当たり攻撃するボット「GoldBrute」 - 試行ごとに異なるIPアドレス

リモートデスクトッププロトコル「RDP」の接続が可能な端末に対し、「ブルートフォース攻撃」で感染を広げる新手のボットが確認された。試行ごとにIPアドレスが変化する巧妙な手法を用いている。

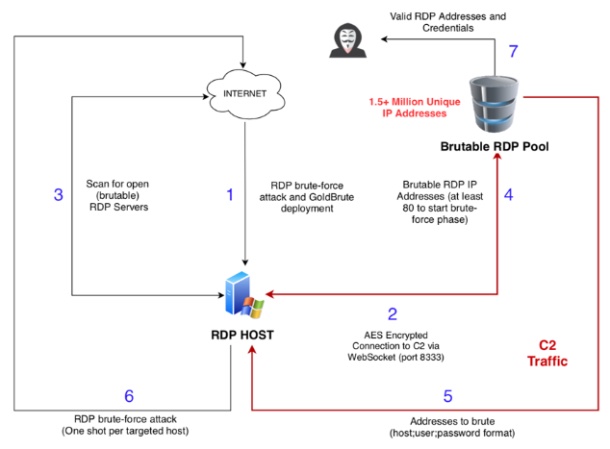

「RDP」において脆弱なパスワードが設定された端末を狙うボット「GoldBrute」による攻撃キャンペーンについて、Morphusのセキュリティ研究者が報告したもの。同ボットネットはすでに侵害済みと見られる150万件のホストとアカウント情報のリストを保有していた。

同研究者によれば、同ボットは感染するとコマンド&コントロール(C&C)サーバに暗号化通信で接続。Javaのランタイムで作成された約80Mバイトのプログラムをダウンロードする。ボット部分のクラスが「GoldBrute」と名付けられていた。

ボットが稼働すると「RDP」がオープンとなっている「brutable」と名付けられたリストを使用し、脆弱な端末を探索してC&Cサーバに報告。80件のIPアドレスを報告したところで、ブルートフォース攻撃を開始するという。

攻撃の流れ(図:Morphus)

(Security NEXT - 2019/06/07 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

「cPanel」に深刻な脆弱性、悪用も - 修正や侵害有無の確認を

WooCommerce向け「Visa決済プラグイン」に認証回避の脆弱性

「NetScaler ADC/Gateway」に深刻な脆弱性 - 最新版へ更新を

「WordPress 6.9.2」が公開 - 複数の脆弱性を解消

WooCommerce向け2FAプラグインに脆弱性 - 認証回避のおそれ

WPホスティングサービス「ConoHa WING」用移行プラグインに脆弱性

仮想環境を狙うマルウェア「BRICKSTORM」 - 中国政府系攻撃者が悪用

WP向けプラグイン「Contact Form CFDB7」に深刻な脆弱性

「WordPress」のキャッシュプラグインにXSS脆弱性