「WordPress」のプラグイン狙う攻撃が急増 - 前四半期の10倍超に

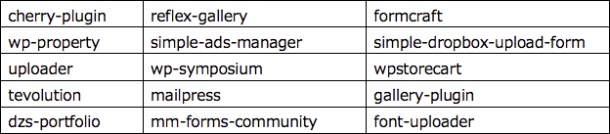

ラックが把握した攻撃では、少なくとも15種類のプラグインが標的となっており、特に脆弱性の新旧関係なく、攻撃が展開されていた。

また一連の攻撃を通じてアップロードされるファイルは、当初、特定の文字列を表示するコードのみと大した機能を備えていなかったが、2月4日に内容が変化。

同日以降にアップロードされたファイルは、外部からの指令で任意のURLよりデータを取得するPHPコードを含むなど、危険度が増していた。

同四半期を通じてアップロードされたファイルは、ファイル名に一定の規則性が見られ、同一の攻撃ツールを使用している可能性が高いと分析。

一連の攻撃に同一の攻撃者が関与している場合、2月4日以降の攻撃は、2月3日までの攻撃で得た脆弱なホストの情報をもとに展開していることも考えられるという。

狙われたプラグインの一部(表:ラック)

(Security NEXT - 2018/08/08 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

先週注目された記事(2025年9月28日〜2025年10月4日)

インシデントが前四半期比37.3%増 - サイト改ざんが約2.4倍

先週注目された記事(2025年6月22日〜2025年6月28日)

「WP Engine」からの遮断を一時停止 - WordPress.org

「WordPress.org」がホスティングサービス「WP Engine」からのアクセスを遮断

先週注目された記事(2024年6月23日〜2024年6月29日)

「WordPress」における不用意な露出に注意 - 攻撃の糸口となることも

「WordPress」関連事故の背景に知識や予算の不足

2019年のフィッシング報告は約5.6万件 - 前年の2.8倍に

レンサバで運営されるウェブへの攻撃、約半数が「SQLi」