脆弱性「Drupalgeddon 2.0」、実証コード公開で攻撃段階に

Impervaによれば、同社ではアップデートの公開から2週間、目立った攻撃を確認していなかったが、実証コードの公開直後より、脆弱性の悪用を試みるアクセスを検知している。

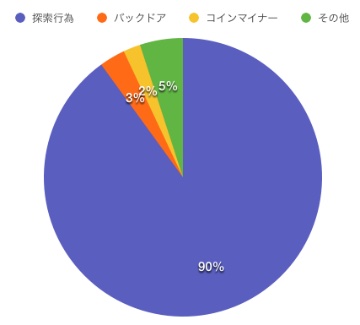

攻撃の検知割合(Impervaの発表をもとに作成)

アクセスの90%は脆弱性の探索行為だったが、3%はバックドア、2%はコインマイナーの設置を試みていた。米国からのアクセスが53%と半数超にのぼり、続く中国(45%)とあわせて大半を占める。

研究者は、実証コードが公開されるまで攻撃は検知されておらず、攻撃者がこうしたコードが公開されるのを待っていたのではないかと分析。

またSANSのセキュリティ研究者は、詳細は不明だが、中国のメディアと見られるドメインより脆弱性を探索する動きを確認したことを報告。かなり活発に攻撃が展開されており、同研究者においても、外部からファイルをダウンロードし、コインマイナーをインストールさせようとする動きを確認しているという。

(Security NEXT - 2018/04/16 )

![]() ツイート

ツイート

PR

関連記事

米当局、「Cisco SD-WAN」の脆弱性悪用で緊急対応を要請

「PHP」に複数の「クリティカル」脆弱性 - アップデートで解消

エレコム製ルーターなどに複数脆弱性 - 21モデルに影響

スマホ向け「Microsoft Authenticator」、トークン漏洩のおそれ

「Exchange Server」に脆弱性 - すでに悪用を確認、パッチは準備中

Linuxカーネルにローカル権限昇格の脆弱性「Fragnesia」

Hitachi Vantaraのデータ統合分析基盤「Pentaho」に深刻な脆弱性

「VMware Fusion」に権限昇格の脆弱性 - 修正版を公開

「Chrome」で脆弱性79件を修正 - 14件が「クリティカル」

「Cisco Catalyst SD-WAN」に脆弱性、悪用も - 証跡保全と侵害調査を