ランサムウェア「Petya」の復号化キー作成ツールが公開

暗号化によりOSを起動できなくし、金銭を要求するランサムウェア「Petya」の被害にあったディスクを復号化するツールが、インターネットで公開された。

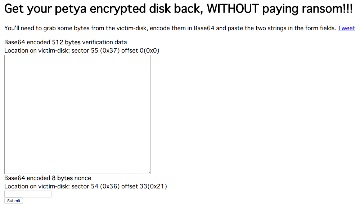

復号化するパスワードを生成できるサイト

「Petya」は、起動に用いる「マスターブートレコード(MBR)」を改変するマルウェア。再起動後に立ち上がる「chkdsk」に見せかけたプログラムが「マスターファイルテーブル(MFT)」を暗号化。その後はOSそのものが起動できなくなり、Bitcoinにより身代金の支払いが要求される。

同ランサムウェアへの対策として、Twitter利用者のLeostone氏が、ウェブサイト上へ修復ツールを公開したもの。同ツールで実際に復号できることをヘルプサイトのBleeping ComputerやセキュリティベンダーのKaspersky Labが確認したという。

復号キーを作成するウェブサイトは不安定であり、ミラーサイトなども用意されている。復号化のキーを得るためには、ハードディスクを別の端末へ接続し、ドライブの指定されたセクタよりデータを取り出す必要がある。

また外部ドライブとして接続する必要はあるものの、指定されたデータをより簡単に取り出せるよう、ソフトウェア「Petya Sector Extractor」をEmsisoftの研究者が開発。Bleeping Computerのサイトで公開されている。

今回は復号化の手段が発見されたが、今後「Petya」がアップデートされれば、今回のツールで復号化できなくなる可能性が高く、セキュリティ専門家は引き続き警戒するよう呼びかけている。

(Security NEXT - 2016/04/12 )

![]() ツイート

ツイート

PR

関連記事

ランサム被害が発生、一部サービスを停止 - システム開発会社

損害調査法人がランサム被害 - ファイル転送ツールの痕跡も

委託先がランサム被害、サーバ内部に組合員の個人情報 - コープいしかわ

ランサム被害で個人情報流出の可能性 - エネサンスHD

ランサム攻撃でシステム障害、一部業務に影響 - 医薬品卸

海外グループ会社でランサム被害、詳細は調査中 - 山一電機

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

業務委託先でランサム被害、情報流出のおそれ - AGS

松山市営住宅の入居者情報が流出 - 指定管理者がランサム被害

ランサム被害で株主や従業員情報が流出した可能性 - テイン