OSを起動できなくし、金銭要求する新種ランサムウェア「Petya」

ブルースクリーン発生後、Windowsを起動できなくし、金銭を要求するあらたなランサムウェア「Petya」が確認された。

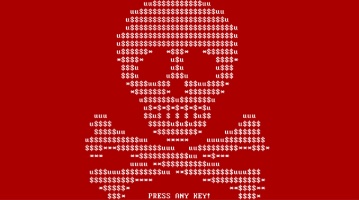

「Petya」の脅迫画面(画像:Trend Micro)

「Petya」は、ドイツの企業をメール経由で攻撃しているものと見られ、求人応募者を偽装。履歴書として記載されていたURLに実行ファイルのダウンローダーが保存されており、同マルウェアを通じて感染するしくみだった。

分析を行ったTrend Microによると、「Petya」は起動に用いる「マスターブートレコード(MBR)」を上書き。ブルースクリーンを引き起こし、その後はOSを起動できなくなり、身代金を要求するメッセージが表示される。

さらにクラウドストレージである「Dropbox」経由で脅迫文を送り着けていた。要求額はBitcoinで0.99BTC。期限内に払わない場合、要求額が倍額になる。

同マルウェアの挙動については調査が進められているが、ポーランドのマルウェア研究者によれば、ブルースクリーンが表示された段階では、MBRの改ざんのみで、ファイルなどのデータそのものの暗号化は行われておらず、他ドライブからOSを立ち上げ、アクセスすることでデータを救出できるという。

しかし、再起動後に立ち上がる「chkdsk」に見せかけたプログラムが「マスターファイルテーブル(MFT)」を暗号化していると見られ、脅迫画面が表示された段階ではファイルへのアクセスができなくなる。ただし、すべてのファイルが暗号化されるわけではなく、特別なフォレンジックツールなどによりデータを取り出せる可能性もあるとしている。

(Security NEXT - 2016/03/31 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

海外グループ会社でランサム被害、詳細は調査中 - 山一電機

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

業務委託先でランサム被害、情報流出のおそれ - AGS

松山市営住宅の入居者情報が流出 - 指定管理者がランサム被害

ランサム被害で株主や従業員情報が流出した可能性 - テイン

ランサムウェア被害を確認、詳細は調査中 - FA機器開発会社

コールセンターの再委託先でランサム被害 - カーシェアリングサービス

クラウドサーバがランサム被害、従業員情報が流出か - ホテルオークラ福岡

子会社で一部サーバがランサム被害、詳細を調査 - システムソフト

海外子会社がランサム被害、生産プラントは操業継続 - 住友金属鉱山