活発な動きを見せるランサムウェア「Locky」 - 「アフィリエイト」が後押し

ランサムウェア「Locky」の感染活動が過熱している。同マルウェアへ感染させるためのメールが、国内においても大量に出回っており、セキュリティベンダーでは警戒を強めている。

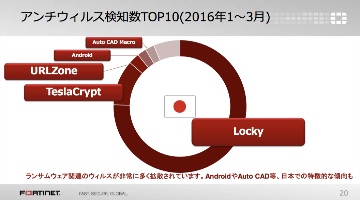

2016年1月から3月までの国内検知状況(グラフ:フォーティネット)

ランサムウェアの「Locky」は、請求書などを装ったWordファイルをメールで送り付け、同ファイルのマクロにより感染を広げている。日本語を含む多言語展開が確認されている。

フォーティネットジャパンによれば、1月から3月にかけて同社センサーや製品で検知した「Locky」関連のマルウェアは、約100万件にのぼったという。

Manky氏

おもに同マルウェアを感染させるためにメールで送信された「ダウンローダー」を検知したもので、同社が観測したマルウェアの4分の3近くを占めた。

米Fortinetで、グローバルセキュリティストラテジストを務めるDerek Manky氏は、同ランサムウェアをコントロールしている組織はひとつだが、「アフィリエイト」を展開していることが活発な感染活動の背景にあると指摘。

感染被害者に表示される支払ページにはアフィリエイト参加者のIDが指定されており、復号鍵の購入ごとに料金が発生する「PPP(Pay Per Purchase)」モデルにより攻撃者に収益が分配されるしくみで、アフィリエイト収入をもくろむ攻撃者が複数関与しているという。

同様のアフィリエイトを採用するランサムウェアは「Locky」だけでなく、こうしたビジネスモデルが、昨今のランサムウェア拡大に大きく影響しているとみられており、引き続き注意が必要だ。

(Security NEXT - 2016/03/10 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ランサム被害で個人情報流出、受注や出荷が停止 - メディカ出版

ランサム被害で障害、出荷は再開 - 日本スウェージロックFST

サーバがランサム被害、影響など詳細を調査 - 丸高興業

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

ランサム被害で第三者操作の形跡、個人情報流出か - 不動産管理会社

電子カルテシステムがランサム被害、個人情報が流出 - 静岡県の病院

ランサムウェア被害による情報流出を確認 - 穴吹ハウジングサービス

システムがランサム被害、詳細を調査 - ウチヤマHD

水道スマートメーターの利用者情報が流出した可能性 - 都水道局

VPN経由で侵入、複数サーバがランサム被害 - 中央学院大