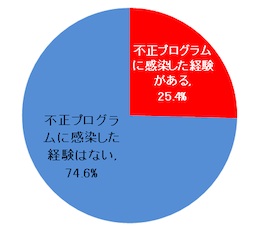

OSパッチの未適用によるマルウェア感染、IT管理者の25.4%が経験

IT管理者の4人に1人が、OSのセキュリティ更新プログラムが未適用だったために、不正プログラムへ感染した経験があるという。トレンドマイクロの調査で判明した。

同社が、2013年12月に企業のIT管理者を対象にインターネットで調査を実施したもの。有効回答数は515。

OSパッチの未適用による不正プログラムへの感染経験(グラフ:トレンドマイクロ)

同調査によれば、25.4%が更新プログラムの未適用や適用の遅れを理由に、勤務先で不正プログラムへの感染を経験したことがあると回答したという。

更新プログラムの検証に要する平均時間を尋ねたところ、3日以内とする回答が35%。一方で、1カ月以上かかるとした回答も18.9%にのぼった。29.7%が業務用アプリケーションへ与える影響を調べる検証作業に時間がかかることを「課題」として捉えていた。

検証期間中については、「従業員にOSの脆弱性の危険性について注意喚起する(32.2%)」や、「業務用PCをインターネットにつながない(31.5%)」「業務用PCを社内LANにつながない(31.5%)」「業務用PCを社外に持ち出さない(27.3%)」といった対策を講じている。

また、脆弱性を狙う攻撃を防御したり、検知する製品をパソコンやネットワーク上に導入している企業もそれぞれ約2割にのぼった。一方で、16.1%は特に対策を実施していなかった。

(Security NEXT - 2014/01/22 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

先週注目された記事(2026年5月3日〜2026年5月9日)

先週注目された記事(2026年4月26日〜2026年5月2日)

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

2026年1Qの脆弱性届出、ソフトとサイトともに減少

「JVN iPedia」の脆弱性登録、微減するも4四半期連続で1万件超え

先週注目された記事(2026年4月12日〜2026年4月18日)

先週注目された記事(2026年3月29日〜2026年4月4日)

先週注目された記事(2026年3月22日〜2026年3月28日)

先週注目された記事(2026年3月15日〜2026年3月21日)

先週注目された記事(2026年3月8日〜2026年3月14日)