ビデオ会議システムやルータへの脆弱性攻撃を国内で観測 - 警察庁

ビデオ会議などの機能を提供するGrandstream Networks製のIP-PBXやDrayTek製ルータに深刻な脆弱性が見つかった問題で、実際に悪用しようと試みるアクセスが国内で観測されている。

Grandstreamの「UCM6200シリーズ」では、認証を必要とすることなく、root権限でコマンドの実行が可能となるSQLインジェクションの脆弱性「CVE-2020-5722」など複数の脆弱性が判明し、すでに「実証コード(PoC)」が公開されている。

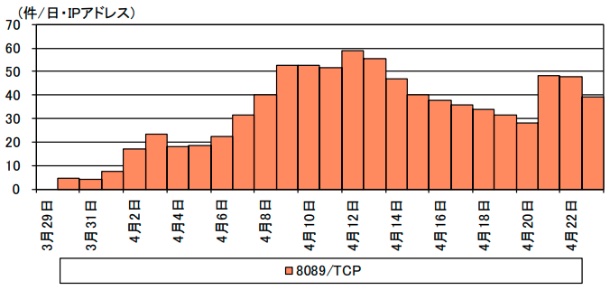

警察庁によれば、同庁が設置するセンサーにおいて、3月30日ごろより同脆弱性を悪用したアクセスの増加を観測。機器へバックドアをダウンロードさせる攻撃だったという。

攻撃元のIPアドレスを調べたところ、ルータのログイン画面が表示される状態で、すでに乗っ取られた機器が踏み台として悪用されたものと見られる。

脆弱性「CVE-2020-5722」の悪用を試みたアクセスの推移(グラフ:警察庁)

(Security NEXT - 2020/04/30 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「MS Edge 124」がリリース、脆弱性17件を修正

「PAN-OS」脆弱性への攻撃、国内でも被害報告

「ClamAV」にクリティカルパッチ - サービス拒否の脆弱性など修正

「PAN-OS」のアップデートが公開 - 旧版にも順次提供予定

「PAN-OS」脆弱性、攻撃条件を修正 - 一部緩和策が「効果なし」に

「PAN-OS」脆弱性に対する攻撃が増加 - コマンドで悪用試行を確認可能

「PAN-OS」脆弱性の詳細や悪用コードが公開済み - 攻撃拡大のおそれ

WP向けメールマーケティングプラグインにSQLi脆弱性

HashiCorpのGo言語向けライブラリ「go-getter」に脆弱性

Cisco、セキュリティアドバイザリ3件を公開 - 一部でPoCが公開済み