マルウェア「LODEINFO」を検知 - JPCERT/CCが解析情報を公開

JPCERTコーディネーションセンターは、国内組織に対して、マルウェア「LODEINFO」の感染を狙った標的型攻撃メールを確認したとして、解析結果を公表した。

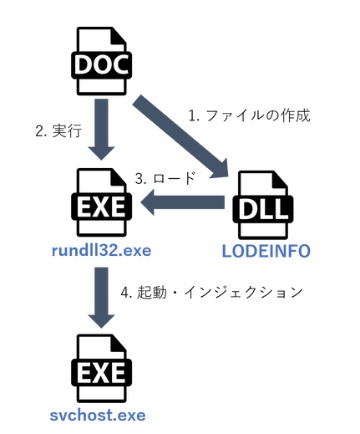

マルウェアを起動する流れ(図:JPCERT/CC)

2019年12月に同センターがはじめて観測したもので、メールへ添付したWordファイルを用いて感染させる手口だった。

マクロを有効化すると、端末上に「LODEINFO」がDLLファイルとして作成され、Windowsの標準機能によりロード、正規プロセスにインジェクションして動作させていた。

感染後はHTTPでコマンド&コントロールサーバと通信。ホスト名や言語環境、MACアドレス、ファイルリストなどの情報を送信するが、データはAESで暗号化し、さらにBASE64でエンコードされていた。また外部からの命令によって、ファイルのアップロードやダウンロード、実行、プロセスの停止などを実行する機能を備えているという。

(Security NEXT - 2020/02/21 )

![]() ツイート

ツイート

PR

関連記事

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

ハラスメント対策情報サイトが改ざん、個人情報流出は否定 - 厚労省

「偽警告」相談が2割増 - 「フィッシング」関連は1.5倍に

顧客にフィッシングメール、予約システム侵害か - HOTEL CYCLE

米当局、「Zimbra」「Versa Concerto」など脆弱性5件の悪用に注意喚起

米当局、「Gogs」の脆弱性悪用に注意喚起 - 修正コードが公開

講師がサポート詐欺被害、個人情報含む私物PCが遠隔操作 - 群馬県

まもなく年末年始、長期休暇前にセキュリティ総点検を

CiscoやSonicWallのゼロデイ脆弱性悪用に注意喚起 - 米CISA

Ciscoのメールセキュリティ製品にゼロデイ攻撃 - 構成や侵害状況の確認を